¿Qué es la CMDB?

Descripción general

Una base de datos de gestión de la configuración (CMDB) es la base de una gestión informática eficaz en las organizaciones modernas. A medida que los entornos informáticos se vuelven cada vez más complejos, el seguimiento manual de los componentes de la infraestructura resulta casi imposible. Una CMDB automatiza este proceso de documentación, creando un repositorio centralizado que proporciona una visibilidad completa de todo su ecosistema de TI.

Una CMDB es una base de datos especializada diseñada para almacenar información detallada sobre los activos informáticos de una organización, sus configuraciones y sus relaciones entre sí. Funciona como una única fuente de verdad para las iniciativas de gestión de servicios de TI (ITSM), permitiendo a los equipos documentar y gestionar hardware, software, sistemas, instalaciones e incluso personal. Cada elemento rastreado dentro de una CMDB se denomina elemento de configuración (CI).

CMDB

El verdadero poder de una CMDB reside en su capacidad para establecer relaciones entre los elementos de configuración, lo que ayuda a los equipos informáticos a comprender las dependencias y evitar interrupciones del servicio. Al ofrecer una visión panorámica de la infraestructura de TI, una CMDB permite a las organizaciones realizar un seguimiento eficaz de los cambios, identificar posibles conflictos entre CI interdependientes y mantener los estándares de prestación de servicios incluso a medida que evoluciona el entorno.

Los departamentos de TI modernos utilizan las CMDB para almacenar y gestionar un amplio espectro de información, entre la que se incluye:

- Detalles del inventario de hardware y software, incluidas especificaciones, versiones e información sobre licencias. Este seguimiento exhaustivo ayuda a las organizaciones a optimizar sus inversiones en tecnología y a garantizar el cumplimiento de los acuerdos de licencia.

- Documentación de la infraestructura de red, que traza las conexiones entre los componentes físicos y virtuales. Esta visibilidad es crucial para solucionar problemas y planificar cambios en la red sin interrumpir los servicios.

- Ajustes de configuración para componentes individuales del sistema, lo que permite la estandarización en toda la empresa y una recuperación más rápida en caso de fallos.

- Registros históricos de los cambios realizados en el sistema a lo largo del tiempo, creando una pista de auditoría que respalda los esfuerzos de cumplimiento y ayuda a identificar el origen de los problemas cuando surgen.

- Información del personal relacionada con la propiedad del sistema, las responsabilidades de soporte y los derechos de acceso, lo que refuerza la gobernanza de la seguridad y la rendición de cuentas.

¿Cómo funciona una CMDB?

Una solución CMDB sólida no existe de forma aislada: se integra con varias herramientas de descubrimiento y plataformas de supervisión de sistemas para recopilar datos automáticamente en entornos híbridos. Las CMDB modernas emplean mecanismos de detección que escanean continuamente el entorno informático, identificando nuevos componentes y cambios en los existentes sin intervención manual.

Cuando funciona de forma óptima, una CMDB mantiene una representación precisa y en tiempo real de su entorno de TI. No se limita a catalogar activos, sino que mapea sus relaciones y dependencias. Este conocimiento de las relaciones resulta muy valioso a la hora de planificar cambios o solucionar problemas. Por ejemplo, antes de dar de baja un servidor, una CMDB puede mostrar con precisión qué aplicaciones y servicios dependen de él, lo que permite planificar adecuadamente la migración.

La CMDB sirve tanto de registro histórico como de instantánea actual de su infraestructura. Cuando un nuevo servidor se une a su red, la CMDB lo detecta automáticamente, lo añade al inventario y establece sus relaciones con otros componentes. Del mismo modo, cuando cambian las configuraciones, la CMDB realiza un seguimiento de estas modificaciones, manteniendo un historial de cambios exhaustivo que respalda los requisitos de auditoría y ayuda a localizar el origen de los problemas de rendimiento.

¿Cuáles son las ventajas de una CMDB?

Las organizaciones que implantan una CMDB bien mantenida obtienen numerosas ventajas operativas y estratégicas:

- La mejora de la visibilidad en entornos informáticos complejos permite una gestión proactiva en lugar de una resolución de problemas reactiva. Los equipos de TI adquieren un conocimiento exhaustivo de cómo interactúan los componentes, lo que les permite anticiparse a los efectos de los cambios antes de su implantación.

- La resolución acelerada de incidencias se produce cuando los equipos de asistencia pueden identificar rápidamente los componentes afectados y sus dependencias. Esta visibilidad reduce el tiempo medio de reparación (MTTR) y minimiza las interrupciones del servicio que afectan a las operaciones empresariales.

- La mejora de los procesos de gestión del cambio es el resultado de la comprensión de cómo los cambios propuestos pueden afectar a los sistemas interconectados. Esta previsión reduce significativamente los incidentes relacionados con los cambios y las interrupciones inesperadas del servicio.

- La mejora de la documentación y la capacidad de auditoría refuerza la posición de cumplimiento . Las organizaciones pueden demostrar más fácilmente el cumplimiento de los requisitos normativos y las normas del sector manteniendo registros precisos de su infraestructura informática.

- La mejora de la gestión de la seguridad se hace posible a medida que los equipos de seguridad obtienen visibilidad de todos los activos que requieren protección. Esta visión integral ayuda a identificar vulnerabilidades y a garantizar una aplicación coherente de los controles de seguridad.

- Para tomar decisiones informadas sobre las inversiones en TI es necesario disponer de datos precisos sobre los activos existentes, su utilización y el estado de su ciclo de vida. Esta información ayuda a las organizaciones a optimizar el gasto y evitar compras innecesarias.

- La colaboración entre equipos mejora cuando todos los grupos de TI trabajan a partir de la misma fuente de información precisa. Este entendimiento compartido reduce los conflictos y acelera la entrega del proyecto.

En última instancia, una CMDB transforma la gestión de TI de una disciplina reactiva a una proactiva, lo que permite a las organizaciones ofrecer servicios más fiables con menores costes operativos.

¿Cuál es la diferencia entre un CMBD y la Gestión de Activos de TI?

Aunque a menudo se mencionan en el mismo contexto, la CMDB y la gestión de activos de TI (ITAM) tienen objetivos distintos pero complementarios dentro de una organización. Comprender estas diferencias ayuda a las empresas a aplicar ambas con eficacia.

ITAM se centra principalmente en el seguimiento de los activos desde una perspectiva financiera y de ciclo de vida. Se ocupa de los detalles de adquisición, los calendarios de amortización, los costes de mantenimiento y la eventual eliminación de los activos informáticos. ITAM ayuda a las organizaciones a gestionar los aspectos empresariales de la propiedad de la tecnología, incluida la gestión de contratos, las relaciones con los proveedores y la planificación presupuestaria. Su principal objetivo es la optimización de costes y el cumplimiento de la normativa financiera y los acuerdos de licencia.

En cambio, una CMDB hace hincapié en los aspectos operativos y de prestación de servicios de los activos informáticos. En lugar de centrarse en los atributos financieros, una CMDB documenta cómo interactúan los componentes para prestar servicios. Mapea las dependencias entre los elementos de configuración, rastrea los estados de configuración y soporta los procesos de gestión de cambios. El principal objetivo de la CMDB es mantener la fiabilidad del servicio mediante una documentación técnica exhaustiva.

Consideremos un servidor como ejemplo de cómo estos sistemas difieren en su enfoque. En un sistema ITAM, ese servidor se rastrearía principalmente por su fecha de adquisición, estado de la garantía, programa de mantenimiento, valor de depreciación y eventual calendario de sustitución. En una CMDB, el mismo servidor estaría documentado para su sistema operativo, las aplicaciones instaladas, las conexiones de red, los ajustes de configuración y las relaciones con los servicios dependientes.

Aunque distintos, estos sistemas funcionan mejor cuando están integrados. La información financiera de ITAM combinada con los datos de configuración técnica de una CMDB proporciona una imagen completa de los activos informáticos de la organización, apoyando tanto la gobernanza financiera como la excelencia operativa.

Agilice la implantación de su CMDB con OpenText

La creación y el mantenimiento de una CMDB eficaz plantea importantes retos, sobre todo a medida que los entornos informáticos se vuelven más complejos y dinámicos. Los procesos de documentación manual simplemente no pueden seguir el ritmo de los modernos entornos de nube híbrida, lo que provoca imprecisiones en los datos que socavan el valor de la CMDB.

OpenText™ Universal Discovery and CMDB aborda estos retos con una solución de gestión de la configuración independiente del proveedor disponible como SaaS, en las instalaciones o en la nube. Esta flexibilidad garantiza su perfecta integración en el ecosistema tecnológico existente. Dado que funciona en armonía con las herramientas y plataformas de TI ya existentes, puede descubrir, asignar y gestionar fácilmente elementos de configuración en todos sus entornos híbridos y multicloud sin cambios perturbadores en sus procedimientos operativos.

OpenText Universal Discovery and CMDB emplea sofisticados mecanismos de descubrimiento que identifican y documentan automáticamente sus activos de TI en diversos entornos. La solución puede:

- Recopile automáticamente datos de activos de TI híbrida en plataformas multicloud (AWS, Azure, Google Cloud), entornos de contenedores (Kubernetes, Docker) e infraestructura tradicional local.

- Mapee las dependencias de las aplicaciones a través de métodos de descubrimiento tanto sin agente como basados en agente, proporcionando una visibilidad completa independientemente de dónde residan las aplicaciones.

- Detecte los cambios casi en tiempo real mediante actualizaciones basadas en eventos, garantizando que su CMDB se mantiene actualizada incluso en entornos que cambian rápidamente.

- Se integra con las herramientas de gestión de TI existentes a través de API abiertas y conectores predefinidos, mejorando en lugar de sustituyendo sus inversiones actuales.

- Apoye las iniciativas de cumplimiento manteniendo registros de configuración detallados e historiales de cambios que satisfagan los requisitos de auditoría.

Nuestra solución automatiza el proceso de descubrimiento en entornos físicos, virtuales y en la nube, garantizando que su CMDB se mantiene actualizada sin actualizaciones manuales laboriosas. Su enfoque sin agentes minimiza la sobrecarga operativa sin dejar de capturar datos de configuración exhaustivos. Para las organizaciones con estrictos requisitos de seguridad, las opciones de detección basadas en agentes proporcionan una visibilidad más profunda cuando es necesario.

Con Universal Discovery y la CMDB, todo su entorno de TI queda perfectamente enfocado, lo que le permite reducir las interrupciones del servicio y aumentar las tasas de éxito de los cambios. Las funciones de mapeo de relaciones de la solución ayudan a los equipos a comprender las dependencias entre componentes, lo que permite un análisis de impacto más eficaz antes de implantar los cambios. Esta visibilidad se traduce directamente en menos interrupciones del servicio y una resolución más rápida de las incidencias cuando se producen problemas.

"Hemos estado intentando obtener información en tiempo real sobre nuestras

nubes y las actualizaciones basadas en eventos que OpenText

Universal Discovery son realmente importantes".

Una institución financiera líder

Esta visibilidad en tiempo real resulta especialmente valiosa en entornos de nube dinámicos en los que los recursos pueden aprovisionarse o retirarse en cuestión de minutos en lugar de semanas.

Al proporcionar una única y precisa fuente de verdad para todo su ecosistema de TI, OpenText Universal Discovery and CMDB transforman la forma en que las organizaciones gestionan sus activos tecnológicos. Sustituye la incertidumbre por claridad, la lucha reactiva contra incendios por una gestión proactiva y los procesos manuales por una automatización eficiente, todo lo cual contribuye a unos servicios más fiables con menores costes operativos.

¿Cómo ayuda la CMDB a ITIL?

El marco de la Biblioteca de Infraestructura de Tecnologías de la Información (ITIL) proporciona las mejores prácticas para alinear los servicios de TI con las necesidades de la empresa, y una CMDB sirve como habilitador crucial para muchos procesos ITIL. Comprender esta relación ayuda a las organizaciones a maximizar el valor tanto de la implantación de su CMDB como de la adopción de ITIL.

En su esencia, ITIL promueve un enfoque orientado al servicio para la gestión de TI, y una CMDB proporciona los datos fundamentales necesarios para apoyar esta perspectiva. Al documentar cómo se combinan los elementos de configuración para ofrecer servicios específicos, la CMDB hace que los conceptos abstractos de ITIL sean concretos y procesables.

Varios procesos ITIL clave dependen en gran medida de los datos de la CMDB:

- La gestión de incidencias se beneficia del mapeo de relaciones de la CMDB, que ayuda a los equipos de soporte a identificar rápidamente la causa raíz de las interrupciones del servicio. Cuando se produce un incidente, los técnicos pueden utilizar la CMDB para comprender qué componentes pueden estar implicados y cómo se relacionan con los servicios afectados.

- La gestión de cambios se basa en los datos de la CMDB para evaluar el impacto potencial de los cambios propuestos. Antes de implantar un cambio, los equipos pueden analizar las dependencias e identificar a las partes interesadas que podrían verse afectadas, lo que reduce el riesgo de interrupciones inesperadas del servicio.

- La gestión de problemas utiliza los datos históricos de la CMDB para identificar los problemas recurrentes y sus causas subyacentes. Al analizar los patrones de los informes de incidentes junto con los datos de configuración, las organizaciones pueden abordar los problemas sistémicos en lugar de limitarse a tratar los síntomas.

- La gestión del nivel de servicio depende de la CMDB para definir los componentes que soportan servicios específicos y sus niveles de rendimiento acordados. Esta visibilidad ayuda a las organizaciones a priorizar los recursos de asistencia en función de la importancia del servicio.

- La gestión de la configuración, un proceso central de ITIL, gira en torno al mantenimiento de la propia CMDB. Este proceso garantiza que la base de datos siga siendo precisa, lo que a su vez respalda todos los demás procesos ITIL.

Al servir como repositorio central de la información de infraestructura, una CMDB bien mantenida transforma ITIL de un marco teórico en un enfoque práctico para mejorar la prestación de servicios y alinear las operaciones de TI con los objetivos empresariales.

¿Cuáles son las capacidades de una CMDB?

Las CMDB modernas ofrecen funciones sofisticadas que van mucho más allá de la simple gestión del inventario de activos. Comprender estas capacidades ayuda a las organizaciones a aprovechar al máximo su inversión en CMDB.

El descubrimiento automatizado representa quizás la capacidad más crítica de las CMDB contemporáneas. En lugar de basarse en la introducción manual de datos, los sistemas avanzados escanean continuamente la red para identificar nuevos dispositivos, instalaciones de software y cambios de configuración. Esta automatización garantiza la exactitud de los datos al tiempo que reduce significativamente los gastos administrativos.

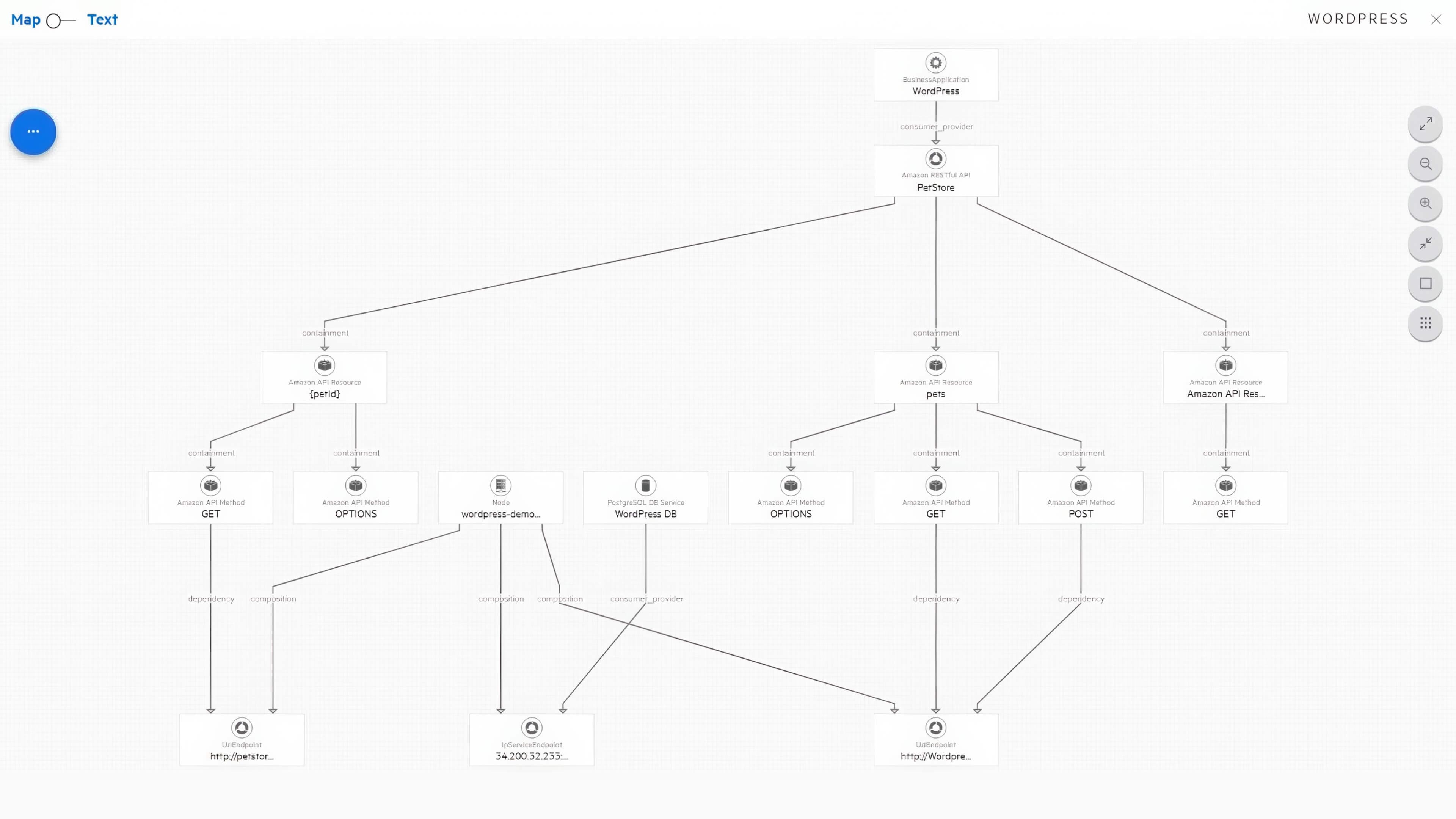

El mapeo de relaciones diferencia una verdadera CMDB de un registro básico de activos. Al documentar cómo los elementos de configuración dependen unos de otros, las CMDB proporcionan un contexto que resulta inestimable durante el análisis de impacto. Estos mapas de relaciones suelen presentarse como diagramas visuales que ayudan a los equipos a comprender de un vistazo las interconexiones complejas.

Las capacidades de modelado de servicios permiten a las organizaciones definir qué elementos de configuración admiten servicios empresariales específicos. Esta visión orientada al servicio ayuda a priorizar las incidencias y los cambios en función del impacto en la empresa y no sólo de consideraciones técnicas.

Las funciones de seguimiento de cambios registran las modificaciones de los elementos de configuración a lo largo del tiempo, creando un registro histórico que soporta los requisitos de auditoría y ayuda a diagnosticar problemas. Cuando surgen problemas, los equipos pueden revisar los cambios recientes que podrían haber contribuido a la situación.

La integración con otras herramientas de gestión informática amplifica el valor de los datos de la CMDB. Los sistemas modernos ofrecen API y conectores preconfigurados a servicios de asistencia, herramientas de supervisión, plataformas de seguridad y sistemas de gestión de la nube, lo que garantiza que los datos de configuración precisos fluyan por todo el ecosistema informático.

Las opciones de personalización permiten a las organizaciones adaptar la CMDB a sus necesidades específicas, por ejemplo, definiendo atributos personalizados para los elementos de configuración, creando tipos de relación especializados o desarrollando enfoques de visualización únicos para diferentes grupos de partes interesadas.

Los informes de cumplimiento ayudan a las organizaciones a demostrar que cumplen los requisitos reglamentarios y las normas internas. Al documentar los estados y cambios de configuración, las CMDB proporcionan las pruebas necesarias para realizar con éxito auditorías en diversos marcos, como SOX, HIPAA e ISO 27001.

¿Cuáles son las características de una CMDB eficaz?

No todas las CMDB ofrecen el mismo valor. Las implantaciones más eficaces comparten varias características clave que las organizaciones deben tener en cuenta a la hora de evaluar o mejorar su enfoque de gestión de la configuración:

- La precisión es la característica fundamental de una CMDB eficaz. Si los equipos no confían en los datos, no utilizarán el sistema. Las organizaciones líderes consiguen precisión mediante la detección automatizada, procesos sólidos de gestión de cambios y ejercicios periódicos de validación de datos.

- La exhaustividad garantiza que la CMDB cubre todos los aspectos relevantes del entorno informático. Esta cobertura incluye la infraestructura local, los recursos en la nube, los componentes de red, las aplicaciones e incluso los activos no técnicos que respaldan la prestación de servicios. Una visión fragmentada aporta un valor limitado.

- La vigencia refleja la capacidad de la CMDB para adaptarse a los constantes cambios del entorno informático. Los sistemas eficaces se actualizan casi en tiempo real, lo que garantiza que las decisiones se basan en información actual y no en instantáneas desfasadas.

- La usabilidad determina si las partes interesadas aprovechan realmente los datos de la CMDB en su trabajo diario. Los sistemas más valiosos ofrecen interfaces intuitivas, vistas específicas para cada función, mapas de relaciones visuales y una integración perfecta con las herramientas de flujo de trabajo habituales.

- La escalabilidad permite que la CMDB crezca junto con la organización sin degradación del rendimiento. Esta característica adquiere cada vez más importancia a medida que los entornos se amplían para incluir miles o incluso millones de elementos de configuración.

- La flexibilidad permite a la CMDB adaptarse a la evolución de las necesidades empresariales y a los cambios tecnológicos. Esta flexibilidad incluye la compatibilidad con nuevos tipos de activos, modelos de relación y requisitos de integración a medida que vayan surgiendo.

- La gobernanza establece una propiedad, procesos y normas de calidad claros para los datos de la CMDB. Las implantaciones eficaces definen quién puede modificar los distintos tipos de información, cómo se aprueban los cambios y cómo se mide y mantiene la calidad de los datos.

Las organizaciones que dan prioridad a estas características suelen obtener mayores beneficios de sus inversiones en CMDB, transformando lo que podría ser simplemente un inventario técnico en un activo estratégico que impulsa la excelencia operativa.

¿Cuáles son las mejores prácticas de CMDB?

Implantar y mantener con éxito una CMDB requiere una planificación concienzuda y una atención continua. Las organizaciones que siguen estas mejores prácticas suelen obtener un mayor valor de sus esfuerzos de gestión de la configuración:

- Empiece con objetivos claros en lugar de lanzarse directamente a la aplicación. Defina específicamente los resultados empresariales y técnicos que desea conseguir a través de su CMDB. Esta claridad ayuda a orientar las decisiones sobre el alcance, la selección de herramientas y el diseño del proceso.

- Impleméntelo por fases en lugar de intentar documentarlo todo a la vez. Empiece por los servicios críticos y su infraestructura de apoyo, y amplíe gradualmente la cobertura a medida que maduren los procesos. Este enfoque aporta valor antes, al tiempo que permite a los equipos aprender y ajustar su metodología.

- Céntrese en las relaciones, no en el inventario. El verdadero poder de una CMDB reside en comprender cómo se conectan los componentes para prestar servicios. Asegúrese de que su aplicación captura estas dependencias con precisión en lugar de limitarse a catalogar los activos.

- Automatice la detección siempre que sea posible para mantener la precisión sin abrumar al personal con la introducción manual de datos. Las herramientas modernas pueden identificar automáticamente la mayoría de los componentes de la infraestructura, aunque seguirá siendo necesaria cierta verificación.

- Integre los procesos de gestión de cambios con su CMDB para garantizar que la base de datos refleja las modificaciones aprobadas. Sin esta integración, la CMDB queda rápidamente obsoleta a medida que evoluciona el entorno.

- Establezca claramente la propiedad de los datos asignando la responsabilidad de los distintos tipos de IC a equipos o personas específicos. Esta responsabilidad ayuda a mantener la calidad de los datos a lo largo del tiempo y proporciona vías claras de escalado cuando surgen discrepancias.

- Valide periódicamente la precisión de los datos mediante comparaciones automatizadas entre los estados descubiertos y las configuraciones registradas. Aborde las discrepancias con prontitud para mantener la confianza en el sistema.

- Proporcionar formación específica para cada función que ayude a las partes interesadas a comprender cómo la CMDB apoya sus responsabilidades específicas. A menudo, la formación genérica no demuestra un valor relevante, lo que conduce a una escasa adopción.

- Mida y comunique el valor haciendo un seguimiento de cómo la CMDB contribuye a mejorar los tiempos de resolución de incidencias, reducir los fallos en los cambios, mejorar los resultados de cumplimiento y otros beneficios empresariales. Esta visibilidad ayuda a mantener el apoyo ejecutivo a las iniciativas de gestión de la configuración.

Siguiendo estas prácticas, las organizaciones pueden transformar su CMDB de un requisito técnico en un activo estratégico que mejore la prestación de servicios y respalde los objetivos empresariales.

¿Cuáles son las tendencias futuras de las CMDB?

A medida que el panorama tecnológico evoluciona, las CMDB se adaptan a los nuevos retos y oportunidades. Comprender estas tendencias ayuda a las organizaciones a preparar para el futuro su enfoque de la gestión de la configuración:

- La automatización impulsada por la IA representa quizá la tendencia más transformadora en la evolución de la CMDB. Los algoritmos de aprendizaje automático ayudan cada vez más a identificar patrones de configuración, detectar anomalías, predecir posibles problemas e incluso sugerir oportunidades de optimización. Esta inteligencia reduce el esfuerzo manual al tiempo que mejora la precisión de los datos y la calidad de la información.

- Están surgiendo arquitecturas de CMDB nativas de la nube para hacer frente a la naturaleza dinámica de los entornos modernos. Las CMDB tradicionales se enfrentaban a recursos efímeros que podían existir sólo durante minutos u horas. Las soluciones de próxima generación adoptan esta fluidez, capturando las relaciones entre contenedores, funciones sin servidor y microservicios a pesar de su naturaleza transitoria.

- La integración de la m alla de servicios permite a las CMDB capturar automáticamente las dependencias entre microservicios aprovechando la capa de malla de servicios, que ya rastrea estas relaciones con fines de enrutamiento. Esta integración proporciona una visibilidad sin precedentes de los complejos ecosistemas de aplicaciones.

- El conocimiento de la postura de seguridad se está convirtiendo en una función estándar de la CMDB a medida que las organizaciones reconocen el valor de combinar los datos de configuración con la información sobre vulnerabilidades. Los sistemas modernos asignan las posibles deficiencias de seguridad a los servicios afectados, lo que ayuda a los equipos a priorizar los esfuerzos de corrección en función del impacto empresarial.

- Las capacidades de gestión de servicios empresariales siguen madurando, ayudando a las organizaciones a comprender no sólo las relaciones técnicas, sino también cómo los componentes de la infraestructura apoyan resultados empresariales específicos. Esta visión orientada al servicio ayuda a alinear las decisiones técnicas con las prioridades de la organización.

- La funcionalidad de gemelo digital permite la simulación y el modelado basados en los datos de la CMDB. Las organizaciones pueden probar posibles cambios en un entorno virtual antes de implantarlos en producción, lo que reduce significativamente el riesgo de interrupciones del servicio.

- La integración con las cadenas de herramientas DevOps garantiza que los datos de configuración sigan siendo precisos en entornos altamente automatizados. Al conectarse con repositorios de infraestructura como código, canalizaciones de despliegue y plataformas de orquestación de contenedores, las CMDB de nueva generación mantienen su relevancia en contextos de desarrollo en rápida evolución.

Las organizaciones que controlen estas tendencias y adapten su enfoque de gestión de la configuración en consecuencia estarán mejor posicionadas para mantener la fiabilidad del servicio a pesar de los entornos de TI cada vez más complejos y dinámicos.

Crear una base sólida para la gestión de servicios informáticos

A medida que las organizaciones adoptan la transformación digital, sus entornos de TI evolucionan continuamente y se vuelven más complejos. Este cambio constante crea retos importantes para los equipos de TI responsables de mantener la fiabilidad del servicio y apoyar las iniciativas empresariales. ¿Cómo puede establecer y mantener el control en medio de esta evolución perpetua?

Una CMDB correctamente implantada es la piedra angular de una gestión eficaz de los servicios de TI (ITSM). Al proporcionar una visibilidad precisa de todo su ecosistema de TI, una CMDB permite una prestación de servicios coherente incluso cuando cambian las tecnologías subyacentes. Esta base resulta especialmente valiosa durante las grandes transformaciones, como las migraciones a la nube, las iniciativas de modernización de aplicaciones o las integraciones de fusiones.

El papel de la CMDB va más allá del simple seguimiento de activos para convertirse en la fuente de información autorizada que impulsa múltiples procesos de ITSM. Cuando los equipos de gestión de incidentes necesitan conocer los componentes afectados, recurren a la CMDB. Cuando los comités consultivos del cambio evalúan las modificaciones propuestas, se basan en los datos de la CMDB para valorar las posibles repercusiones. Cuando los equipos de seguridad responden a las vulnerabilidades, aprovechan la CMDB para identificar los sistemas afectados.

Este papel central hace que la precisión de la CMDB sea especialmente crítica. Los datos de configuración obsoletos o incompletos pueden dar lugar a decisiones erróneas, interrupciones prolongadas, cambios fallidos y descuidos de seguridad. Las organizaciones comprometidas con la excelencia en el servicio reconocen que la calidad de la CMDB influye directamente en la eficacia de la ITSM en todas las disciplinas.

Construir estos sólidos cimientos requiere algo más que implantar una base de datos: exige una planificación minuciosa, funciones de detección automatizada, integración con las herramientas existentes y una gobernanza continua para mantener la calidad de los datos. Si trata su CMDB como un activo estratégico y no como un requisito técnico, creará la base sólida que permite el éxito de ITSM en el dinámico panorama de TI actual.