Qu'est-ce que l'analyse comportementale ?

Présentation

L'expansion massive des logiciels et des technologies de l'information au cours des deux dernières décennies a fondamentalement transformé le monde dans lequel nous vivons et la manière dont nous interagissons avec lui. Les ingénieurs ont appris à stocker des données sur la manière dont les utilisateurs interagissent avec les logiciels, jusqu'à la façon dont ils déplacent leur souris. En soi, ces données collectées ne seraient pas très utiles. Cependant, l'amélioration des capacités d'analyse au cours des dernières années, en particulier dans le domaine de l'intelligence artificielle, a permis d'exploiter des quantités massives de données d'utilisateurs pour en tirer des enseignements. L'analyse de grandes quantités de données d'utilisateurs de cette manière est appelée analyse comportementale.

L'analyse comportementale utilise une combinaison d'analyse de big data et d'intelligence artificielle sur les données comportementales des utilisateurs afin d'identifier des modèles, des tendances, des anomalies et d'autres informations utiles pour permettre des actions appropriées. L'analyse comportementale est utilisée dans de nombreux secteurs et applications, notamment le commerce électronique, les soins de santé, la banque, l'assurance et la cybersécurité.

Démarrez avec OpenText™ Threat Detection and Response (détection et réponse aux menaces)

En savoir plus

Analyse comportementale

Pourquoi collecter des données comportementales ?

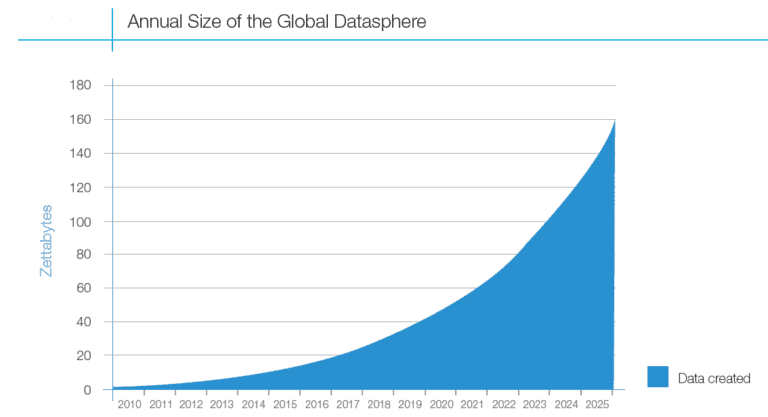

La création de données a explosé au cours de la dernière décennie et devrait continuer à se multiplier de manière exponentielle, comme le montre la figure ci-dessous. Le graphique prévoit que d'ici 2028, la sphère mondiale des données comptera près de 400 zettaoctets. Un zettaoctet est difficile à visualiser en raison de son énormité. Cependant, si nous représentons chaque octet par un kilomètre, un zettaoctet équivaudrait à 3 333 333 333 333 allers-retours vers le soleil. On estime que seules 15% des données créées seront stockées, mais cela représente tout de même une quantité énorme de données.

Le stockage des données comportementales pose quelques problèmes importants :

- Certaines données générées peuvent être très difficiles à saisir et à stocker. Cela s'explique en grande partie par les limites de l'ingénierie des données.

- Le stockage des données est un défi en raison de la quantité de données créées.

- Il est difficile de stocker des données de manière rentable et accessible. Actuellement, seule une petite partie des données créées est stockée.

Les données comportementales sont recueillies en grande partie par le biais des interactions entre les personnes et les logiciels ou les serveurs. Un exemple d'interaction est le téléchargement de données sur un site web ou la sélection d'un produit sur un site web. Ces événements sont stockés dans des bases de données localement sur un appareil ou, plus couramment, sur des serveurs appartenant à des entreprises, avec la date et l'heure, d'une manière facilement accessible.

Des secteurs entiers sont construits autour de la collecte et de l'utilisation des données. Voici quelques exemples de collecte de données que vous ne connaissez peut-être pas :

- Utilisation du matériel de l'entreprise : Des logiciels avancés ont été créés pour permettre aux entreprises de suivre l'analyse comportementale de la façon dont leurs employés utilisent le matériel de l'entreprise, comme les ordinateurs, les imprimantes et les serveurs, avec un niveau de détail étonnamment fin. Ce logiciel est généralement utilisé pour détecter des comportements suspects pouvant indiquer une fraude ou des actions malveillantes de la part d'employés ou de pirates informatiques.

- Sessions du site web : Vous savez que tous les sites web que vous visitez aujourd'hui vous informent qu'ils utilisent des cookies pour vous offrir une meilleure expérience ? En termes simples, cela signifie que de nombreux sites web enregistreront votre session de navigation afin d'analyser votre comportement et de trouver des moyens d'optimiser la conception de leur site web. La prochaine fois que vous verrez cette notification s'afficher sur un site web que vous visitez, sachez que quelqu'un pourrait plus tard regarder votre session de navigation.

- Biométrie : Avec la généralisation de l'IdO (pensez aux smartwatches), les données biométriques telles que le rythme cardiaque, la température corporelle et le nombre de pas sont de plus en plus faciles à collecter. En outre, de plus en plus de personnes s'intéressent aux tests ADN pour des raisons de santé ou d'ascendance. Ces données ADN et biométriques peuvent ensuite être utilisées pour former des modèles d'apprentissage automatique du comportement afin d'améliorer la capacité à tirer des enseignements pour les individus.

- Applications de sommeil : de nombreuses applications ont été créées dans le but d'améliorer le sommeil d'une personne (bonne chance à ceux qui ont des enfants) en suivant les cycles de sommeil et en vous réveillant lorsque vous êtes dans une phase de sommeil lent, de sorte que vous vous réveillez plus frais. Ces applications collectent des données d'accéléromètre, des données sonores ou les deux à l'aide de votre smartphone. Les données collectées peuvent être stockées localement sur votre smartphone ou sur des serveurs d'entreprise, selon les conditions générales du créateur de l'application.

Comment utiliser l'analyse comportementale dans le domaine de la cybersécurité ?

Historiquement, la cybersécurité n'a utilisé que des cadres fondés sur des règles pour détecter les cybermenaces potentielles. C'est le cas, par exemple, lorsqu'une grande quantité de données est téléchargée au milieu de la nuit. Cette action peut déclencher une violation des règles qui alertera l'équipe de sécurité. Cette approche basée sur des règles est encore aujourd'hui un élément important d'une approche de sécurité analytique stratifiée ; cependant, des pirates intelligents peuvent éviter de déclencher de nombreuses règles établies dans ces systèmes, et il peut être difficile de trouver des employés agissant de manière malveillante (ce que l'on appelle les menaces d'initiés). L'analyse comportementale permet une défense centrée sur les personnes en utilisant des algorithmes complexes d'apprentissage automatique pour analyser les données des utilisateurs et des entités dans une entreprise et identifier les comportements inattendus qui peuvent être le signe d'une faille de sécurité.

Dans le domaine de la cybersécurité, l'analyse comportementale permet de passer au crible la plupart des données d'une organisation afin d'obtenir des pistes de haute qualité que les analystes de la sécurité peuvent évaluer, ce qui permet de gagner beaucoup de temps et d'argent. Une solution puissante d'analyse comportementale permet aux équipes de sécurité d'être plus efficaces et de réduire la pression exercée sur les entreprises pour qu'elles participent à la guerre des talents dans le domaine de la sécurité, qui est très compétitive.

L'une des principales applications de l'analyse comportementale dans le domaine de la sécurité est la détection des menaces internes. Les menaces d'initiés sont des attaques menées par des employés d'une organisation, motivées soit par un gain monétaire, soit par des représailles contre l'entreprise. Comme les employés ont déjà accès aux informations sensibles qu'ils utilisent dans le cadre de leur travail, aucun piratage n'est nécessaire pour voler ces informations à l'entreprise. Par conséquent, les règles de sécurité ne sont souvent pas déclenchées. L'analyse comportementale peut toutefois être utilisée pour identifier et alerter l'équipe de sécurité en cas de comportement inhabituel de la part des employés.

Une autre application courante de l'analyse comportementale dans le domaine de la sécurité est la détection des menaces persistantes avancées (APT). Les APT se produisent lorsqu'un pirate informatique accède au serveur d'une organisation pendant une période prolongée. Ces attaques sont particulièrement difficiles à détecter à l'aide de méthodes conventionnelles, car les APT sont consciemment conçues pour éviter de déclencher des règles communes afin d'assurer la longévité de leur accès. L'analyse comportementale, en revanche, permet de détecter les APT car ses algorithmes surveillent les activités qui sortent de l'ordinaire et qui seraient le fait d'APT.

L'analyse comportementale permet également de détecter les attaques de type "zero-day". Les attaques de type "jour zéro" sont de nouvelles attaques qui n'ont jamais été utilisées auparavant et pour lesquelles aucune règle n'a été rédigée pour les détecter. Comme l'analyse comportementale utilise des données comportementales antérieures pour évaluer ce qui n'est pas normal, ces nouvelles attaques peuvent souvent être détectées parce qu'elles utilisent généralement de nouveaux exécutables et des méthodes qui sortent de l'ordinaire pour violer la sécurité d'une entreprise.

Analyse comportementale et IdO

L'internet des objets ou IoT désigne le réseau de périphériques qui se connectent à l'internet et/ou à d'autres appareils pour créer un réseau d'appareils connectés. L'IdO a connu une croissance significative au cours de la dernière décennie, que l'on peut observer dans de nombreux secteurs, notamment la fabrication, la chaîne d'approvisionnement et les produits de consommation. Nombre de ces appareils IoT collectent des données comportementales et les utilisent pour effectuer des analyses afin d'en tirer des enseignements ou des actions appropriées.

L'un des exemples les plus visibles de cette croissance est la prolifération des smartwatches. Il y a quelques années encore, les smartwatches étaient très peu répandues et seuls les passionnés de technologie les achetaient, mais avec l'arrivée de nouvelles entreprises dans ce secteur, les smartwatches et autres dispositifs IdO sont devenus beaucoup plus courants. Aujourd'hui, les dispositifs IdO sont si répandus que même un joueur de jeux vidéo occasionnel porte un moniteur de fréquence cardiaque qui s'affiche à la vue des téléspectateurs. Voici quelques exemples d'applications IoT destinées aux consommateurs qui collectent des données comportementales :

- Des montres intelligentes qui enregistrent les données biométriques.

- Caméras de sonnette qui permettent de suivre le trafic vers une porte résidentielle.

- Des thermostats intelligents qui suivent les préférences de température tout au long de la journée.

- Des assistants vocaux intelligents qui apprennent lorsque vous demandez des actions.

Les entreprises envisagent également d'utiliser l'IdO avec l'analyse comportementale pour renforcer leurs capacités actuelles. La principale raison pour laquelle les entreprises se tournent vers l'IdO pour améliorer leurs opérations est la promesse d'une réduction des coûts, d'estimations de livraison plus précises et d'un meilleur suivi des produits. Il y a moins de dispositifs qui collectent spécifiquement des données comportementales que dans le domaine de la consommation, mais il y en a quelques-uns :

- Chaîne d'approvisionnement : Capteurs permettant de suivre le comportement des conducteurs industriels afin de garantir le respect de la politique et la sécurité de la conduite.

- Santé: Les hôpitaux peuvent utiliser des dispositifs IdO pour identifier l'état de santé de leurs patients et alerter les infirmières et les médecins en cas de besoin.

Alors que le volume des appareils IoT continue de croître, l'analyse comportementale gagnera en importance pour apporter de la valeur aux consommateurs et aux entreprises.

Analyse comportementale et big data

La quantité de données générées et stockées aujourd'hui dépasse de loin toute autre génération, à tel point que le terme "big data" a été créé. On parle de big data lorsque les data scientists ou les statisticiens utilisent des méthodes qui font appel à une grande quantité de données. En règle générale, un plus grand nombre de données améliore l'efficacité de l'analyse, à condition que la qualité des données reste la même. Bon nombre des algorithmes les plus puissants, tels que les réseaux neuronaux, sont inefficaces avec de petites quantités de données, mais deviennent beaucoup plus efficaces avec de grandes quantités de données.

Certains secteurs ont adopté l'idée du big data plus que d'autres, comme par exemple la publicité sur les sites web. Par exemple, les tests de publicité sur le web, tels que les tests A/B, permettent de recueillir et d'analyser rapidement des données et d'obtenir des mesures d'efficacité pour les publicités comparées. De nombreux secteurs d'activité peinent à adopter une approche "big data" en raison de la quantité de données générées, des "paywalls" ou de la réglementation en matière de données qui rend difficile la collecte et l'utilisation des données des entités.

L'analyse comportementale s'inscrit bien dans la catégorie des big data car les données comportementales génèrent une grande quantité de données, elles peuvent souvent être collectées et elles peuvent souvent être suivies pour chaque utilisateur. Lorsque vous naviguez sur un site web et que vous voyez un avertissement concernant l'utilisation de cookies pour suivre votre expérience, il s'agit souvent d'un suivi de votre comportement sur le site web afin d'en optimiser la conception. Comme indiqué précédemment, l'une des sources les plus riches de données comportementales est l'IdO, à tel point que des entreprises entières ont été fondées dans le seul but de réaliser des analyses comportementales à partir des données IdO obtenues.

Analyse comportementale et apprentissage automatique

L'apprentissage automatique est une classe d'algorithmes qui utilise les données d'entrée et parfois les données de sortie attendues pour affiner les paramètres du modèle afin d'en améliorer la précision. L'apprentissage automatique est particulièrement utile pour analyser et classer de grandes quantités de données, car les algorithmes peuvent traiter beaucoup plus de données que les humains. L'analyse comportementale fait souvent appel à l'apprentissage automatique pour obtenir des informations ou automatiser la prise de décision.

Voici quelques exemples de cas d'utilisation de l'analyse comportementale et de l'apprentissage automatique :

- Menaces d'initiés : Les menaces internes sont un problème de sécurité lié aux employés qui agissent de manière malveillante contre l'entreprise pour laquelle ils travaillent en volant des données ou la propriété intellectuelle de l'entreprise. Les programmes de sécurité peuvent utiliser l'apprentissage automatique pour identifier les comportements anormaux qui peuvent indiquer une menace interne.

- Segmentation de la clientèle : Les clients ont des comportements d'achat et des préférences différents. L'apprentissage automatique peut être utilisé pour segmenter un paysage de clients afin d'identifier les clients les plus précieux d'une organisation.

- Détection des émotions faciales : Grâce à un apprentissage automatique complexe qui combine la reconnaissance et la classification des visages, ces systèmes peuvent désormais détecter les émotions ressenties par les personnes.

L'analyse comportementale dans le commerce électronique

L'une des raisons pour lesquelles Amazon est devenue la plateforme de commerce électronique dominante sur le marché est qu'elle a concentré son attention sur l'analyse des habitudes de navigation et d'achat des consommateurs, qui relèvent toutes deux de l'analyse comportementale.

En évaluant les habitudes d'achat des consommateurs, les entreprises peuvent identifier les opportunités optimales pour les promotions de produits et les offres groupées. Un bon exemple d'offres groupées déterminées par l'analyse comportementale se trouve sur les pages de produits d'Amazon, sous les détails initiaux du produit. En général, les offres groupées comprennent quelques autres articles que d'autres personnes ont achetés avec le même produit. L'achat de l'offre groupée donne droit à une légère réduction sur tous les produits.

Les données relatives aux habitudes d'achat permettent également de segmenter la clientèle à l'aide de méthodes d'apprentissage automatique non supervisées telles que le regroupement. La segmentation de la clientèle aide les entreprises à comprendre les habitudes d'achat générales de groupes de personnes afin de mieux identifier les moyens de répondre aux besoins de ces groupes.

L'analyse comportementale dans la finance

Au niveau international, la fraude coûte à l'économie mondiale des milliers de milliards de dollars par an. Il n'est donc pas surprenant que les sociétés financières s'investissent fortement dans la détection des activités frauduleuses résultant d'un comportement inhabituel des consommateurs, afin de réduire les coûts liés à la fraude et d'offrir une expérience plus sûre à leurs clients.

Les transactions frauduleuses sont détectées à l'aide d'algorithmes d'apprentissage automatique du comportement afin d'établir un comportement normal de sorte que lorsqu'une transaction inhabituelle se produit, elle peut être signalée comme étant potentiellement frauduleuse. Souvent, les sociétés financières contactent les clients en cas d'activité frauduleuse afin de vérifier si la transaction était réellement frauduleuse.

Un exemple de comportement inhabituel pouvant indiquer une fraude est celui d'un consommateur qui achète un café à Los Angeles et qui, 20 minutes plus tard, achète un beignet à Londres. Il serait impossible de voyager aussi vite pour effectuer les deux achats. Un autre exemple est celui d'un consommateur qui fait un achat coûteux qu'il n'a jamais fait auparavant dans un endroit où il n'est jamais allé. Par exemple, si les données financières d'un consommateur sont utilisées pour acheter 50 matelas au Brésil alors qu'il vit au Canada.

Comprendre le lien entre l'analyse comportementale et l'UEBA

L'analyse comportementale englobe l'étude générale de la manière dont les utilisateurs, les clients ou les systèmes se comportent au fil du temps, en analysant les schémas pour en tirer des informations utiles dans divers domaines tels que le marketing, le développement de produits et l'expérience utilisateur. Si l'analyse comportementale sert de base à de nombreuses applications spécialisées, l'analyse du comportement des utilisateurs et des entités (UEBA), qui applique ces principes spécifiquement aux contextes de cybersécurité, est une application notable axée sur la sécurité. Alors que l'analyse comportementale générale peut suivre les préférences des utilisateurs ou leurs habitudes d'engagement, l'UEBA se concentre sur les comportements liés à la sécurité et sur la détection des anomalies. Pour comprendre comment les principes de l'analyse comportementale sont appliqués dans le contexte de la cybersécurité, consultez notre page sur l'analyse du comportement des utilisateurs et des entités (UEBA).

FAQ sur l'analyse comportementale

Q : Qu'est-ce que l'analyse comportementale ?

R : L'analyse comportementale consiste à collecter et à analyser de grandes quantités de données sur les utilisateurs et les entités afin d'identifier des modèles, des tendances et des anomalies. En s'appuyant sur l'intelligence artificielle et les techniques de big data, il fournit des informations exploitables qui peuvent améliorer la prise de décision dans de multiples secteurs, notamment la cybersécurité, le commerce électronique et les soins de santé.

Q : En quoi l'analyse comportementale diffère-t-elle de l'analyse traditionnelle des données ?

R : L'analyse traditionnelle des données repose souvent sur des règles prédéfinies ou des méthodes fondées sur des hypothèses, tandis que l'analyse comportementale s'attache à comprendre ce qui est "normal" pour un utilisateur ou une entité en particulier. Par conséquent, il détecte plus efficacement les écarts subtils et les modèles émergents, ce qui le rend inestimable pour découvrir les menaces internes, les attaques de type "zero-day" ou l'évolution des préférences des consommateurs.

Q : Pourquoi l'analyse comportementale est-elle importante pour la cybersécurité ?

R : En matière de cybersécurité, les attaquants contournent souvent les règles fixes ou les signatures en recourant à des tactiques sophistiquées. L'analyse comportementale permet de détecter ces menaces avancées en identifiant les comportements inhabituels des utilisateurs ou des entités - tels que les transferts de données inattendus, les heures d'accès bizarres ou les modèles de navigation atypiques - et d'alerter les équipes de sécurité avant que des dommages importants ne se produisent.

Q : Quel est le lien entre l'analyse comportementale et l'UEBA (User and Entity Behavior Analytics) ?

R : L'UEBA est une application spécialisée de l'analyse comportementale axée spécifiquement sur les contextes de sécurité. Alors que l'analyse comportementale générale peut être appliquée au marketing, à l'optimisation des produits ou aux soins de santé, l'UEBA se concentre sur l'identification et l'atténuation des menaces au sein de l'environnement numérique d'une organisation. En analysant les modèles normaux de comportement des utilisateurs et des appareils, l'UEBA met en évidence les anomalies qui peuvent signaler des violations ou des initiés malveillants.

Q : Quels rôles jouent l'apprentissage automatique et l'IA dans l'analyse comportementale ?

R : L'apprentissage automatique et les algorithmes d'IA font partie intégrante de l'analyse comportementale. Ces technologies traitent à grande échelle des ensembles de données complexes, dépassant de loin les capacités humaines, afin de découvrir des modèles, de créer des bases comportementales et de s'adapter continuellement à l'arrivée de nouvelles données. La détection devient ainsi plus précise, plus rapide et plus proactive.

Q : L'analyse comportementale peut-elle contribuer à améliorer l'expérience des clients ?

R : Absolument. Dans le domaine du commerce électronique et d'autres secteurs en contact avec la clientèle, la compréhension des comportements des utilisateurs - tels que les habitudes de navigation ou les habitudes d'achat - aide les entreprises à personnaliser leurs offres, à améliorer la conception de leurs sites web et à optimiser leurs stratégies de marketing. Au fil du temps, cela se traduit par une plus grande satisfaction des clients, une plus grande fidélité et une plus grande rentabilité.

Q : Quel est le lien entre l'analyse comportementale et les dispositifs IdO ?

R : Les appareils IoT génèrent de vastes quantités de données comportementales provenant de wearables, de systèmes domestiques intelligents, de capteurs de fabrication, etc. L'analyse comportementale permet aux entreprises de traiter ces données afin d'améliorer les opérations, de renforcer la sécurité et de fournir des services personnalisés, qu'il s'agisse de surveiller les signes vitaux sur une smartwatch ou d'assurer la conformité avec les politiques de conduite de l'entreprise grâce à des capteurs IoT industriels.

OpenText TDR

L'analyse comportementale continuera à devenir encore plus utile à mesure que les algorithmes d'apprentissage automatique s'amélioreront et que les données seront davantage socialisées dans les secteurs où les données sont cloisonnées. Les possibilités accrues en matière d'analyse comportementale s'accompagnent de responsabilités accrues pour les entreprises, qui doivent utiliser les données de manière conforme et respectueuse.

Face à l'augmentation constante des cybermenaces auxquelles les entreprises sont confrontées aujourd'hui, des mesures préventives supplémentaires doivent être prises pour sécuriser les données précieuses et empêcher les pirates de pénétrer dans les réseaux internes. OpenText Core Threat Detection and Response utilise l'analyse comportementale pour détecter les anomalies susceptibles d'indiquer des actions malveillantes. Il a fait ses preuves en matière de détection des menaces internes, des attaques de type "zero-day" et même des attaques agressives de type "red team". Faites le premier pas pour sécuriser votre organisation.