Qu'est-ce que la criminalistique numérique ?

Comprendre la criminalistique numérique

La criminalistique numérique consiste à collecter, préserver, analyser et rendre compte des preuves numériques trouvées dans les ordinateurs, les appareils mobiles, les environnements en nuage et les systèmes de réseau. Les informations obtenues aident les enquêteurs à comprendre ce qui s'est passé, qui était impliqué et comment les systèmes ont été affectés. La clé de la criminalistique numérique est que les données électroniques collectées en tant que preuves potentielles conservent leur intégrité en vue d'une utilisation dans le cadre d'une enquête, d'une procédure judiciaire ou d'une réponse en matière de cybersécurité. Développée à l'origine pour les forces de l'ordre, la criminalistique numérique est aujourd'hui largement utilisée par les agences gouvernementales, les entreprises et les professionnels de la cybersécurité pour répondre aux incidents de sécurité, découvrir les menaces internes, enquêter sur les violations de données, enquêter sur les activités criminelles et soutenir les efforts de mise en conformité.

Criminalistique numérique

L'importance de la criminalistique numérique

Dans le monde numérique d'aujourd'hui, presque tous les crimes ou cyberattaques laissent une empreinte numérique. Selon Microsoft, près de 90% de tous les délits comportent des preuves numériques. La criminalistique numérique, qui comprend la criminalistique informatique et la criminalistique mobile, fournit les outils et les méthodologies nécessaires pour retracer cette empreinte numérique, en aidant les enquêteurs et les examinateurs de la criminalistique numérique à découvrir la vérité et à s'assurer que les preuves sont recevables devant les tribunaux et qu'elles sont fiables pour les parties prenantes internes, les régulateurs et les équipes juridiques. La criminalistique numérique fournit les preuves et la clarté nécessaires pour prendre des décisions éclairées. Elle est essentielle pour protéger les informations sensibles, préserver la continuité des activités et tenir les acteurs malveillants pour responsables.

Selon Grand View Research, le marché de la criminalistique numérique devrait atteindre 26,1 milliards de dollars d'ici 2030. Cette croissance est alimentée par l'augmentation des enquêtes sur la cybercriminalité, les exigences réglementaires, les menaces internes et l'utilisation croissante d'appareils numériques à la fois dans le cadre personnel et dans celui de l'entreprise.

Qui utilise la criminalistique numérique et pourquoi ?

Les examinateurs ou enquêteurs en criminalistique numérique utilisent des outils de criminalistique numérique pour analyser les preuves numériques provenant de diverses sources, notamment des ordinateurs, des appareils mobiles, des réseaux et des sources en nuage. L' étude"DFPulse : The 2024 Digital Forensic Practitioner Survey" indique que les principaux utilisateurs de la criminalistique numérique sont les forces de l'ordre, les agences gouvernementales, les équipes de sécurité des entreprises et les fournisseurs de services de criminalistique.

Les forces de l'ordre : utilisent généralement des outils de criminalistique numérique pour collecter, analyser et préserver les preuves électroniques au cours des enquêtes. Les enquêtes portent généralement sur des actes criminels tels que la cybercriminalité, la fraude, le vol, les crimes violents et l'exploitation. Confrontés à la difficulté d'obtenir des informations à partir d'appareils verrouillés, d'enquêter sur diverses sources de données, de procéder à une extraction complète des données, de reconstituer l'activité numérique et de maintenir la chaîne de responsabilité, les professionnels de l'application de la loi se tournent vers la criminalistique numérique pour garantir des enquêtes approfondies, clore les affaires plus rapidement et respecter les normes en matière de preuve.

Sociétés et entreprises : Les entreprises utilisent des solutions de criminalistique numérique pour protéger la propriété intellectuelle, enquêter sur les violations de données et les menaces internes, enquêter sur les comportements répréhensibles des employés et les violations des droits de l'homme, et répondre aux incidents de cybersécurité. La criminalistique numérique permet aux organisations de recueillir des preuves infalsifiables, de comprendre la portée des incidents et de prendre des décisions fondées sur des données, tout en minimisant les risques et les atteintes à la réputation. Il s'agit d'un pilier essentiel de la cybersécurité et de la gouvernance des entreprises.

Gouvernement et secteur public : Les agences gouvernementales utilisent la criminalistique numérique pour la sécurité nationale, la sécurité publique et pour enquêter sur des menaces telles que le terrorisme ou le crime organisé. Ces outils contribuent à la collecte de renseignements et garantissent l'intégrité des preuves numériques dans les procédures judiciaires, ce qui permet de prendre des mesures décisives dans des environnements à fort enjeu, allant de la défense nationale à la responsabilité des autorités locales.

Les sociétés de conseil et de cybersécurité : Ces organisations fournissent des services de criminalistique numérique à leurs clients, en les aidant à répondre aux incidents, à analyser les menaces et à collecter des preuves. Ils aident les organisations à se remettre des cyberattaques et à renforcer leur position en matière de sécurité.

Les cabinets d'avocats et les tribunaux : Les avocats et les professionnels du droit utilisent la criminalistique numérique pour collecter, préserver et analyser les preuves numériques dans les affaires civiles et pénales. Ces preuves peuvent être essentielles pour prouver la culpabilité ou l'innocence et pour étayer des arguments juridiques.

Comment la criminalistique numérique permet-elle de découvrir la vérité ?

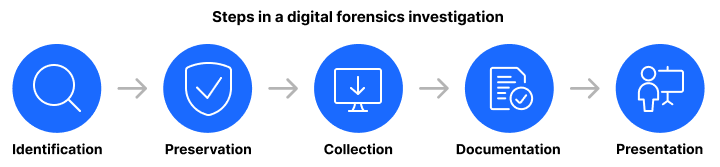

Il est essentiel de prendre les mesures appropriées dans le cadre d'une enquête de criminalistique numérique, car cela garantit l'intégrité, l'admissibilité et la fiabilité des preuves :

- Identification : Si l'on ne sait pas où chercher, des données essentielles risquent d'être oubliées ou perdues. L'identification précoce détermine la portée et le succès de l'enquête.

- Préservation : La conservation des preuves dans leur état d'origine est essentielle pour maintenir la chaîne de contrôle et la recevabilité juridique.

- Collecte : Cette étape doit être réalisée méthodiquement afin d'éviter la contamination, la perte de données ou l'introduction de biais. Il jette les bases d'une analyse fiable.

- Examen/analyse : L'analyse révèle le qui, le quoi, le quand, le où et le comment de l'incident. Cette étape fournit les éléments d'enquête nécessaires à la remédiation, à l'action en justice ou à la mise en conformité.

- Documentation/rapports : Une documentation claire garantit la transparence, soutient les procédures judiciaires et permet aux équipes internes, aux régulateurs et aux tribunaux d'examiner les résultats.

- Présentation/témoignage (si nécessaire) : La communication de preuves techniques d'une manière claire et défendable permet de les soumettre à un examen minutieux et de contribuer à des résultats justes.

Ensemble, ces étapes garantissent que les investigations numériques sont précises, défendables et exploitables, que ce soit dans une salle d'audience, une salle de réunion ou un centre d'opérations de sécurité (SOC).

La criminalistique numérique ou la criminalistique numérique et la réponse aux incidents (DFIR) ?

La criminalistique numérique se concentre sur la collecte, la conservation, l'analyse et la communication des preuves numériques. Il s'agit de comprendre ce qui s'est passé sur un appareil ou un réseau, qu'il s'agisse de découvrir des fichiers supprimés, d'analyser l'activité des utilisateurs ou de reconstituer des chronologies. Il est généralement utilisé par les forces de l'ordre, les équipes juridiques et les analystes médico-légaux dans le cadre d'enquêtes judiciaires, d'audits internes et d'affaires pénales afin de préserver et d'analyser les preuves.

La criminalistique numérique et la réponse aux incidents (DFIR) comprennent tous les éléments de la criminalistique numérique, mais s'étendent à l'endiguement et à la remédiation des menaces. Il est souvent utilisé par les équipes SOC, les RSSI et les intervenants en cas d'incident dans les environnements de cybersécurité pour enquêter et répondre aux violations, aux logiciels malveillants ou aux menaces internes, en minimisant l'impact, en restaurant les systèmes et en comprenant les vecteurs d'attaque. La DFIR, c'est la criminalistique numérique plus l'action, c'est-à-dire que vous ne vous contentez pas de découvrir ce qui s'est passé, mais que vous agissez sur-le-champ.

Ce qu'il faut rechercher dans un outil d'investigation numérique efficace

Lors de l'évaluation d'un outil de criminalistique numérique, vous devez rechercher des caractéristiques qui favorisent la précision, la rapidité, l'évolutivité et la défendabilité juridique, tout en s'adaptant à votre environnement d'enquête.

Une collecte complète des preuves est la base d'une enquête fiable, juridiquement fondée et efficace. L'acquisition de données à partir de terminaux, d'appareils mobiles, de plateformes en nuage, de supports amovibles et de mémoires volatiles permet aux enquêteurs de disposer d'une image complète et précise de l'incident ou de l'activité examinée.

L'analyse et la récupération d'artefacts sont essentielles dans une enquête de criminalistique numérique car elles permettent aux enquêteurs d'extraire des données significatives et lisibles par l'homme à partir de fichiers système complexes et de traces numériques non structurées.

L'analyse de la chronologie et des corrélations est fondamentale dans les enquêtes de criminalistique numérique car elle permet aux enquêteurs de reconstituer les événements, d'identifier des modèles et de découvrir des preuves qui pourraient autrement rester cachées dans de grands volumes de données numériques.

L'analyse de la mémoire et des données volatiles est essentielle dans les enquêtes de criminalistique numérique car elle permet d'accéder à des preuves transitoires et exploitables qui disparaissent lorsqu'un système est mis hors tension. Ce type d'analyse permet de découvrir des menaces furtives et des activités en temps réel qui échappent souvent aux analyses traditionnelles basées sur les disques.

La solidité médico-légale est le fondement de toute enquête en criminalistique numérique, car elle garantit que les preuves numériques restent fiables, dignes de confiance et admissibles dans le cadre de procédures judiciaires.

La facilité d'utilisation et l'efficacité du flux de travail ont un impact direct sur la rapidité, la précision, la rentabilité et le succès global des enquêtes de criminalistique numérique.

Un rapport défendable est essentiel à la crédibilité, à la transparence et au succès des enquêtes de criminalistique numérique, car il garantit que les preuves sont fiables, légalement défendables et compréhensibles pour toutes les parties prenantes.

L'intégration et la compatibilité sont essentielles pour un outil d'investigation numérique, car elles garantissent que l'outil peut fonctionner efficacement au sein de l'écosystème d'investigation plus large, maximisant ainsi l'efficacité, la flexibilité et la précision de l'investigation. En outre, la capacité d'intégration avec la réponse aux incidents(DFIR) permet de minimiser les dommages et de réduire la durée d'immobilisation.

L'évolutivité et les performances éliminent les goulets d'étranglement et garantissent que les outils d'investigation numérique restent efficaces et fiables à mesure que les demandes d'enquête augmentent en taille, en urgence et en complexité.

Pourquoi choisir OpenText pour la criminalistique numérique ?

En tant que pionnier des premières méthodes d'acquisition de preuves du secteur, OpenText a joué un rôle fondamental dans la manière dont les preuves numériques sont collectées, analysées et défendues devant les tribunaux. S'appuyant sur trois décennies d'expérience dans le domaine de la criminalistique numérique, des milliers d'agences, d'entreprises et de professionnels de la criminalistique font confiance à OpenText chaque jour en raison de la profondeur, de l'échelle et de la fiabilité de niveau juridique que peu d'autres plateformes peuvent égaler.

Les solutions d'investigation numérique d'OpenText sont connues pour leur imagerie et leur analyse validées par les tribunaux. Ils offrent des flux de travail simples, basés sur des artefacts, ainsi qu'un accès approfondi aux preuves avec une collecte au niveau des bits, même à partir de disques endommagés ou cryptés. Les solutions d'investigation numérique d'OpenText prenant en charge l'acquisition d'informations à distance sur de vastes réseaux d'entreprise distribués, les investigations d'investigation numérique peuvent s'étendre à des milliers de terminaux avec une acquisition de qualité légale et une visibilité approfondie au niveau du disque, et pas seulement des données de type EDR basées sur des journaux.

En plus de fournir des logiciels de criminalistique numérique, OpenText propose une gamme de matériel de criminalistique numérique tel que des bloqueurs d'écriture, des imageurs de criminalistique et des duplicateurs de criminalistique conçus pour acquérir des images de criminalistique des appareils d'un suspect. Ces outils matériels s'intègrent de manière transparente au logiciel d'investigation numérique OpenText afin d'offrir aux équipes d'enquêteurs une solution complète qui réduit la nécessité de mélanger les fournisseurs pour l'acquisition et l'analyse.

Les outils d'investigation numérique d'OpenText offrent une prise en charge étendue des systèmes de fichiers et des artefacts, prenant en charge un large éventail de systèmes de fichiers et de capacités de découpage de fichiers. Grâce à sa capacité à gérer les systèmes de fichiers anciens et obscurs, fréquents dans les enquêtes criminelles ou sur les menaces internes, OpenText Digital Forensics reste un choix judicieux pour les systèmes de fichiers de fin d'enquête.

Que ce soit pour l'application de la loi, les enquêtes d'entreprise ou les affaires juridiques, OpenText offre aux professionnels la précision, la rapidité et la confiance dont ils ont besoin lorsque les enjeux sont élevés.

Optimisez vos enquêtes avec OpenText

Découvrez comment les solutions d'investigation numérique d'OpenText permettent aux enquêteurs de découvrir des preuves essentielles rapidement, en toute sécurité et en toute légalité. Que vous gériez des enquêtes d'entreprise complexes ou que vous meniez des affaires criminelles, OpenText associe des décennies d'expertise à une technologie de pointe pour fournir des outils de criminalistique fiables, évolutifs et éprouvés. Pour en savoir plus sur la façon dont OpenText peut améliorer vos enquêtes et vous aider à garder une longueur d'avance dans le paysage numérique en constante évolution d'aujourd'hui, visitez le site.

Resources

-

Digital Discovery

Digital Discovery finds the facts hidden in data with forensic investigation technology US investigative firm relies on OpenText EnCase to analyze the brave new world of data

-

City of Dallas

Texas city government accelerates information discovery with OpenText security solution. City of Dallas transforms digital forensics with OpenText EnCase for efficiency, productivity and time savings

-

Banner Health

Banner Health transforms information discovery and security with OpenText EnCase solutions. Nonprofit healthcare provider employs OpenText EnCase Information Assurance (formerly EnCase eDiscovery) and OpenText EnCase Endpoint Investigator to accelerate eDiscovery processes and data security

-

Southern Alberta Internet Child Exploitation Unit

Alberta Law Enforcement Unit leverages OpenText EnCase to Significantly Improve Case Efficiency. Internet Child Exploitation Unit (ICE) turns to OpenText EnCase Forensic to close cases faster and prosecute more offenders