Detección y Respuesta a Amenazas de OpenText Core

Identifique las amenazas difíciles de detectar antes de que puedan causar daño

Detección de amenazas internas

Deje de perder tiempo en falsos positivos: identifique rápidamente las amenazas que realmente importan. Potencie su SOC con detección impulsada por IA que aprende de su entorno y detecta amenazas internas que otros no ven.

OpenText™ Core Threat Detection and Response emplea análisis de comportamiento patentados y autoaprendizaje para detectar amenazas internas, uso indebido de credenciales y anomalías sutiles que escapan a las herramientas basadas en reglas. Aprende continuamente qué es normal entre los usuarios y sistemas e identifica desviaciones que señalan riesgo, sin ajustes manuales ni agentes adicionales. Ayude a su SOC a reducir la fatiga de alertas, priorizar la respuesta y detectar amenazas avanzadas con mayor precisión.

¿Por qué OpenText Core Threat Detection and Response?

Modernice las operaciones de seguridad con una IA adaptativa que reduce la fatiga de alertas, detecta amenazas internas más rápidamente y devuelve tiempo a su equipo.

- Menos

falsos positivos con la línea base de IA conductual

Detecte amenazas basándose en las desviaciones del comportamiento normal de cada entidad, no en reglas o firmas genéricas. - 10+

patentes de innovación probadas con más de una década de investigación patentada

Desarrollado sobre más de 10 tecnologías de IA patentadas para la detección avanzada de comportamientos y la identificación de amenazas internas. - 80%

Tasa de éxito de detección del equipo rojo con cazadores de amenazas expertos

Mejore la precisión de los cazadores de amenazas con alertas enriquecidas en contexto que revelan ataques sigilosos y aceleran las investigaciones.

Casos de uso

Apoye a los analistas SOC, cazadores de amenazas y líderes de seguridad con detección impulsada por IA que aprende de su entorno. Detectar amenazas internas, reducir la fatiga de alertas y descubrir ataques avanzados que las herramientas tradicionales no detectan.

-

Identifique a los infiltrados maliciosos, el comportamiento negligente y las cuentas comprometidas mediante análisis de comportamiento autoaprendizaje. Detecte accesos anómalos, uso indebido de privilegios y movimientos de datos sospechosos, sin depender de reglas predefinidas.

-

Identifique las amenazas que importan con una IA adaptativa que prioriza continuamente el riesgo según el contexto conductual. Permita que su equipo de SOC deje de perseguir alertas falsas y se concentre en las amenazas reales.

-

Vaya más allá de los registros sin procesar. Proporcione a los cazadores de amenazas una ventaja inicial con indicadores de amenazas conductuales que se detectan automáticamente, anomalías evaluadas por riesgo y un contexto en lenguaje claro que oriente la investigación.

-

Detecta amenazas lentas y sigilosas que se camuflan. La detección centrada en el comportamiento identifica los primeros indicios de ataques avanzados, incluso aquellos sin firmas conocidas, antes de que se agraven.

Características clave

Modernice su SOC con análisis de comportamiento autodidactas que priorizan las amenazas reales, reducen el ruido y se adaptan a medida que su entorno evoluciona.

Motor de análisis de comportamiento

Establece una línea base del comportamiento de usuarios y entidades de forma continua para detectar actividades anormales como el uso indebido de credenciales, movimientos laterales y amenazas internas, sin depender de reglas o umbrales.

Aprendizaje automático no supervisado

Aprende la «normalidad única» de su organización con IA que ajusta automáticamente la detección a lo largo del tiempo, mejorando la precisión a medida que cambian los usuarios, los roles y los factores de riesgo.

Alertas con contexto enriquecido

Proporciona alertas claras y priorizadas que explican qué ocurrió y por qué es relevante, permitiendo a los analistas responder más rápidamente sin tener que filtrar el ruido.

Priorización basada en el riesgo

Examina la gravedad del comportamiento, la frecuencia y la comparación con los pares para puntuar y clasificar dinámicamente las amenazas, guiando la atención hacia lo que es realmente urgente.

Integración del ecosistema de Microsoft

Ingiere telemetría de Microsoft Defender para Endpoint y Entra ID, enriqueciendo la detección con análisis de comportamiento que mejoran lo que las herramientas de Microsoft ya observan.

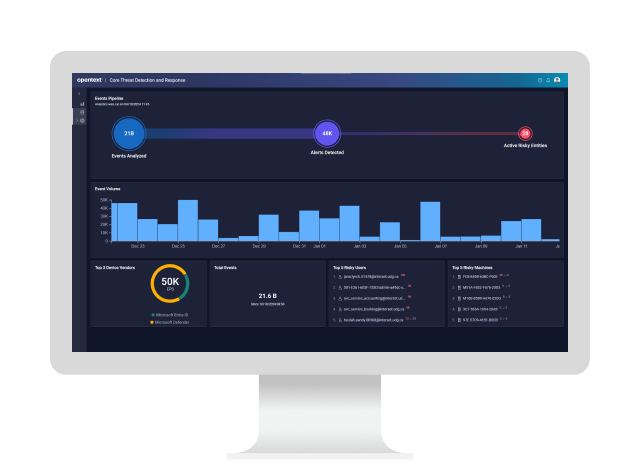

Paneles de investigación visual

Acelera la toma de decisiones de los analistas mediante un triaje e investigación rápidos con cronogramas intuitivos, mapas de calor de entidades y tendencias de comportamiento de los usuarios.

Acelere el valor de la detección y respuesta a amenazas principales de OpenText

Integraciones

Amplía tus capacidades en operaciones de seguridad.

-

Minimice el MTTD y el MTTR con la detección de amenazas en tiempo real y SOAR nativo

OpenText™ Enterprise Security Manager

-

Proteja los datos, reduzca los riesgos, mejore el cumplimiento y gestione el acceso.

Seguridad de los datos

-

Empodera a los desarrolladores con una seguridad de aplicaciones confiable y reinventada

Pruebas de seguridad de aplicaciones

-

Defiéndase de las amenazas mediante la supervisión y respuesta de la red en tiempo real

Detección y Respuesta de Red OpenText™

-

Protege tus activos digitales gestionando con confianza las identidades y el acceso

Gestión de identidades y accesos

Servicios profesionales

OpenText Professional Services combina la implementación de soluciones de extremo a extremo con servicios tecnológicos integrales para ayudar a mejorar los sistemas.

-

Acelere su camino hacia una detección de amenazas mejorada

Servicios de seguridad gestionados de detección y respuesta a amenazas de OpenText™ Core

Socios

OpenText ayuda a los clientes a encontrar la solución correcta, el soporte adecuado y el resultado óptimo.

-

Busca en el directorio de socios de OpenText

Encontrar un socio

-

Explore el catálogo de soluciones de socios de OpenText

Mercado de aplicaciones

Comunidades

Explora nuestras comunidades de OpenText. Conéctate con personas y empresas para obtener información y apoyo. Participa en la discusión.

-

Explora y vota sobre ideas, participa en los foros y haz networking con tus compañeros.

Comunidad de Ciberseguridad Empresarial de OpenText

-

Perspectivas de expertos, inteligencia sobre amenazas y actualizaciones de productos, diseñadas para pymes

Comunidad PYME de OpenText Cybersecurity

Soporte Premium

Optimiza el valor de tu solución OpenText con expertos dedicados que proporcionan soporte crítico para tu complejo entorno de TI.

OpenText Core Threat Detection and Response resources

OpenText Core Threat Detection and Response

Read the product overviewThreat detection and response solutions comparison checklist

Learn more5 ways to elevate cyber defense against insider threats

Learn moreBehavioral analytics: Boost your SOC team’s threat detection and response

View the infographicOpenText Core Threat Detection and Response

Read the product overviewThreat detection and response solutions comparison checklist

Learn more5 ways to elevate cyber defense against insider threats

Learn moreBehavioral analytics: Boost your SOC team’s threat detection and response

View the infographic-

The solution uses unsupervised behavioral analytics to baseline every user and device across Defender for Endpoint and Entra ID telemetry, then flags even slight drift. Peer-group context surfaces malicious, negligent, or compromised insiders early—before privilege abuse or data theft can unfold.

-

Patented ML pipelines build multi-dimensional behavioral baselines for every entity and update continuously. This adaptive AI uncovers zero-day TTPs and low-noise anomalies missed by signatures, rules, or SIEMs, delivering higher-fidelity detections with almost no tuning.

-

SaaS onboarding through native Microsoft APIs is agentless and fast. Point to your tenants, backfill 30 days of history, and actionable detections appear within hours. Full behavioral maturity lands after about two weeks, giving SOCs insight long before traditional rule tuning finishes.

-

Integrated risk scoring suppresses benign anomalies, clusters related indicators, and elevates only high-impact events. The result: up to 90 percent fewer false positives, drastically reduced alert fatigue, and analysts who can focus energy on genuine threats instead of drowning in noise.

-

Online learning refreshes baselines daily, automatically absorbing role changes, shift rotations, mergers, seasonal peaks, and travel patterns. Detection precision remains tight without rule rewrites, keeping insider-threat coverage accurate as the business and its workforce evolve over time.

-

Every alert is tagged with ATT&CK tactic, technique, and step; an LLM-generated narrative links precursor activity to follow-on actions. Analysts know their exact kill-chain position, prior context, and recommended next moves, shortening triage and speeding containment.

A new era of advanced threat detection and response has arrived

Read the blogCan you spot the threat? OpenText Core Threat Detection and Response can

Watch the videoA new era of advanced threat detection and response has arrived

Read the blogCan you spot the threat? OpenText Core Threat Detection and Response can

Watch the video

Da el siguiente paso

Habla con un experto