Lösungen für die Verwaltung privilegierter Zugriffe

Sichern und kontrollieren Sie den privilegierten Zugriff zum Schutz kritischer Ressourcen

Verwaltung des privilegierten Zugriffs auf SystemebeneProduktübersicht lesen

Privilegiertes Zugriffsmanagement für Unternehmenssicherheit

Organisationen sammeln und nutzen mehr Daten als je zuvor, was das Risiko von Verstößen und regulatorischen Compliance-Risiken erhöht. Wie stellen Sie sicher, dass sensible Informationen nur autorisierten Personen in riesigen Datenbibliotheken und verteilt arbeitendem Personal zur Verfügung stehen?

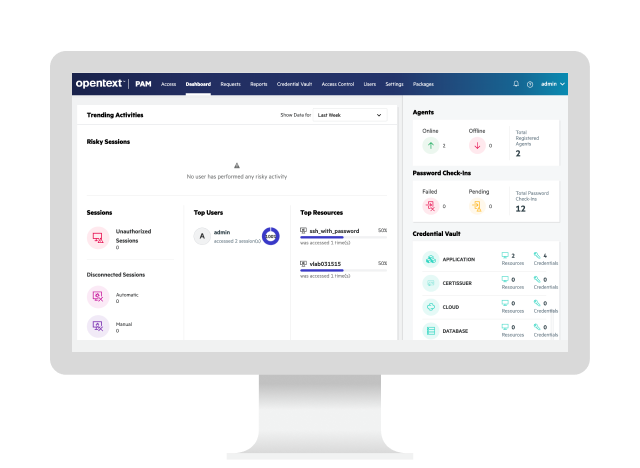

OpenText™ NetIQ™ Privileged Access Manager macht die Verteilung von Root-Account-Zugangsdaten an Ihr gesamtes Verwaltungspersonal überflüssig. Dieses SaaS-Angebot delegiert den administrativen Zugriff über zentralisierte Richtlinien. Richtlinien können so konfiguriert werden, dass Benutzeraktivitäten auf der Grundlage eines umfassenden „Wer, Was, Wo, Wann“-Modells zugelassen oder verweigert werden, das den Namen des Benutzers, den eingegebenen Befehl, den Hostnamen und die Uhrzeit berücksichtigt. Sie kontrollieren, welche Befehle Benutzer ausführen dürfen.

Warum NetIQ PAM?

NetIQ PAM zeichnet sich durch seinen ganzheitlichen Ansatz für das Privileged Access Management (PAM) aus, der robuste Sicherheitsfunktionen, fortschrittliche Automatisierung und ein benutzerfreundliches Design in eine skalierbare Plattform integriert.

- Präzision

Verwalten Sie Zugriffsrechte einfach mit granularer Steuerung

Optimieren Sie den Zugriff über ActiveView, um differenzierte, rollen- und verantwortungsbasierte Berechtigungen sicherzustellen. - Sichtbarkeit

Identifizieren Sie schnell Bedrohungen und Anomalien im gesamten Unternehmen.

Überwachen Sie die Aktivitäten während des gesamten Lebenszyklus privilegierter Identitäten, um die Sicherheit und Compliance zu erhöhen. - Automatisierung

Optimieren Sie Prozesse, um die IT zu entlasten

Die integrierte Workflow-Automatisierung übernimmt die Verwaltung privilegierter Konten, sodass sich die Mitarbeiter auf vorrangige Projekte konzentrieren können.

Anwendungsbeispiele

Setzen Sie strenge Zugriffskontrollen durch, mindern Sie Risiken und erfüllen Sie regulatorische Anforderungen effizient. Stellen Sie sicher, dass Sie Einblick haben, wer wann auf kritische Systeme zugreift, mithilfe umfassender Tools, die die Aktivitäten privilegierter Benutzer überwachen, verwalten und prüfen.

-

Implementieren Sie eine einheitliche Plattform zur Verwaltung privilegierter Zugriffe, einschließlich fortschrittlicher Kontrollen zur Überwachung und Prüfung von Aktivitäten.

-

Verfolgen und verstehen Sie die Aktivitäten privilegierter Konten mit Echtzeit-Bedrohungserkennung, automatisierten Warnmeldungen und detaillierten Prüfpfaden.

-

Stellen Sie sicher, dass der Zugriff basierend auf Rollen, Kontexten und Risikostufen durch detaillierte Richtliniendefinitionen gewährt wird.

-

Automatisieren Sie die Bereitstellung, die Deprovisionierung und die Rotation der Anmeldeinformationen. Steigern Sie die betriebliche Effizienz und stellen Sie konsistente Änderungen der Berechtigungen sicher, um die Gesamtgenauigkeit des Managements zu verbessern.

-

Nutzen Sie einen skalierbaren Cloud-Dienst, der sich nahtlos in bestehende IT-Systeme integriert, um den aktuellen Wert zu steigern und gleichzeitig zukünftiges Wachstum zu unterstützen.

-

Implementieren Sie eine benutzerfreundliche Oberfläche, die es Administratoren ermöglicht, schnell Einstellungen zu konfigurieren, Aktivitäten zu überwachen und Berichte zu erstellen. Verringern Sie die Lernkurve für neue Benutzer und verbessern Sie die Effizienz der Aufgaben zur Verwaltung von Berechtigungen.

Die wichtigsten Funktionen

Mindern Sie Risiken im Zusammenhang mit dem Missbrauch von Privilegien und vereinfachen Sie die Verwaltung, um die Gesamtsicherheit und betriebliche Effizienz zu erhöhen.

Tresor für Unternehmensanmeldeinformationen

Schützt Anmeldedaten mit einem Tresor der Unternehmensklasse, um die Sicherheit und die Zugriffskontrolle zu optimieren.

Datenbank zur Überwachung privilegierter Konten

Erhöht die Sicherheit durch die Überwachung privilegierter Konten für Anwender, Tools und Anwendungen innerhalb der Datenbank.

Erstellung von Risikoprofilen für Hochrisikonutzer

Identifiziert schnell Benutzer mit hohem Risiko durch fortschrittliche Risikoprofilierung, um proaktive Sicherheitsmaßnahmen zu implementieren.

Flexibilität bei Bereitstellung und Support

Wird als Cloud-Service bereitgestellt, der Windows- und Linux-Systeme verwaltet. Auch als lokale Option mit unbefristeter Lizenzierung erhältlich.

Steigern Sie den Wert von NetIQ PAM

Services

Beschleunigen Sie die digitale Transformation mit Unterstützung von zertifizierten Experten.

-

Modernisieren Sie Ihr Informationsmanagement mit zertifizierten Experten

Professional Services

-

Verwandeln Sie den Support in Ihren strategischen Vorteil

Support Services

-

Erreichen Sie Geschäftsziele mit Expertenberatung, Managed Services und mehr.

Customer Success Services

-

Entlasten Sie Ihre internen Teams mit fachkundigem IT-Servicemanagement

Managed Services

Partner

Sie wollen die passende Lösung, den optimalen Support und das perfekte Geschäftsergebnis? Dann ist OpenText der richtige Ansprechpartner für Sie.

Globale Systemintegratoren (GSIs)

Diese GSIs sind für OpenText-Lösungen geschult und zertifiziert und bieten Dienste, die den Wert von Einzellösungen steigern.

Schulungen

OpenText Learning Services bieten umfassende Schulungsprogramme zur Verbesserung der Kenntnisse und Kompetenzen.

-

Greifen Sie bei Bedarf auf Fachwissen zurück

Greifen Sie bei Bedarf auf Fachwissen zurück

Communitys

Lernen Sie unsere OpenText-Communities kennen. Knüpfen Sie Kontakte mit Einzelpersonen und Unternehmen, um Einblicke und Unterstützung zu erhalten. Nehmen Sie an Diskussionen teil.

-

Entdecken Sie Ideen, stimmen Sie darüber ab, nehmen Sie an den Foren teil und vernetzen Sie sich mit Ihren Kolleginnen und Kollegen

OpenText Enterprise Cybersecurity Community

-

Experteneinblicke, Bedrohungsinformationen und Produktaktualisierungen – speziell für KMUs entwickelt

OpenText Cybersecurity SMB Community

Premium Support

Optimieren Sie den Nutzen Ihrer OpenText Lösung mit engagierten Support-Experten, die Support für geschäftskritische Prozesse bieten und Sie bei der Verwaltung komplexer IT-Umgebungen unterstützen.

NetIQ PAM resources

Configuring just-in-time access

Learn moreProvisioning just-in-time access to AWS services using IAM roles

Learn moreOpenText Privileged Access Manager

Read the data sheetOpenText Privileged Access Manager

Read the product overviewProvisioning just-in-time access to AWS services using IAM roles

Learn moreOpenText Privileged Access Manager

Read the data sheetOpenText Privileged Access Manager

Read the product overview-

Privileged Access Management (PAM) safeguards critical infrastructure by securing and controlling administrative access across hybrid environments. It uses identity-driven security controls to ensure real-time access policies align with dynamic business needs.

-

PAM is crucial for mitigating security risks, enhancing governance, and simplifying compliance. It continuously monitors and intelligently manages privileges to protect critical assets and ensure adherence to industry regulations.

-

Privileged users include IT managers, system/database administrators, auditors, consultants, and C-level executives. These users have greater access due to their roles, skills, or legacy permissions. Managing them closely is essential to prevent security breaches.

-

The platform aids compliance by automating the identification and management of privileged accounts, enforcing least-privilege policies, and providing detailed auditing and reporting capabilities. This approach reduces audit preparation time and ensures adherence to regulatory standards.

-

NetIQ PAM centralizes privileged user access management across the IT landscape, enhancing security measures and streamlining compliance processes. It helps safeguard critical assets and adhere to regulatory standards.

Not ready for ITDR? You can still go adaptive

ITDR provides new protection against identity-based attacks but IAM still has advanced protection.

Read the blog

OpenText recognized as a leader in KuppingerCole’s 2024 IGA Leadership Compass

What do secure systems, smooth audits, and good sleep have in common? Resilient identity governance.

Read the blogWhat is privileged access management?

Learn moreWhat is identity and access management?

Learn moreWhat is identity governance and administration?

Learn moreWhat is zero trust?

Learn moreWhat is multi-factor authentication?

Learn moreOpenText Privileged Access Management (PAM) playlist on YouTube

Watch the videoWhat is identity and access management?

Learn moreWhat is identity governance and administration?

Learn moreWhat is zero trust?

Learn moreWhat is multi-factor authentication?

Learn moreOpenText Privileged Access Management (PAM) playlist on YouTube

Watch the video

Der nächste Schritt

Kontaktieren Sie uns