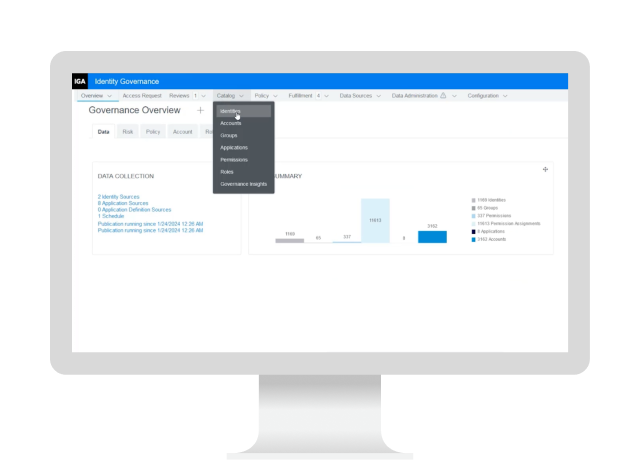

OpenText Identity Governance (NetIQ)

Schützen Sie Daten durch vereinfachte Prozesse für die Compliance- und Zugriffs-Überprüfung

KuppingerCole IGA Leadership Compass-BerichtDen Bericht lesen

Übersicht

Die Verwaltung des Zugriffs auf sensible Daten in einer Organisation ist komplex und zeitaufwändig, was häufig zu Sicherheitsrisiken und Compliance-Herausforderungen führt. Es ist entscheidend sicherzustellen, dass die richtigen Benutzer die richtigen Zugriffsrechte haben, während der manuelle Überwachungsaufwand minimiert wird.

OpenText™ Identity Governance (NetIQ) bietet eine präzise und effiziente Lösung zur Verwaltung des Benutzerzugangs. Durch die Automatisierung von Überprüfungen, Genehmigungen und der Durchsetzung von Richtlinien wird sichergestellt, dass nur autorisierte Benutzer auf kritische Ressourcen zugreifen, wodurch Sicherheitsrisiken und menschliche Fehler reduziert werden. Es vereinfacht die Einhaltung von regulatorischen Standards und bietet Echtzeit-Transparenz bei Zugriffen, wodurch IT-Teams Risiken schnell begegnen, manuelle Prozesse reduzieren und Kosten senken können.

Warum OpenText Identity Governance?

Die Echtzeit-Identitäts- und Zugriffsverwaltung bietet eine ständige und konsistente Abstimmung, die für das Risikomanagement und die Beglaubigung unerlässlich ist.

- Einheitlich

umfassende Plattform

Regelt den Zugriff auf alle Ressourcen in Ihrer Umgebung, unabhängig davon, ob sie vor Ort oder über SaaS bereitgestellt werden. - Automatisiert

Kontinuierliche Überwachung der Compliance

Automatisiert die Zugriffszertifizierungsprozesse und passt die Sicherheitskontrollen in Echtzeit an, um die kontinuierliche Einhaltung der Vorschriften zu gewährleisten und das organisatorische Risiko zu reduzieren. - Milliarden

Identitäten können durch Skalierung verwaltet werden

Verwaltet Milliarden von Identitäten, optimiert Zugriffsanfragen, Zertifizierungen und das Lebenszyklusmanagement für große Unternehmen.

Anwendungsbeispiele

Es ist entscheidend sicherzustellen, dass die richtigen Benutzer die richtigen Zugriffsrechte haben, während der manuelle Überwachungsaufwand minimiert wird. Durch die Automatisierung von Überprüfungen, Genehmigungen und der Durchsetzung von Richtlinien können nur autorisierte Benutzer auf kritische Ressourcen zugreifen, wodurch Sicherheitsrisiken und menschliche Fehler verringert werden.

-

Richten Sie die Zugriffsberechtigungen über automatische Zugriffsüberprüfungen und richtliniengesteuerte Governance kontinuierlich an den gesetzlichen Anforderungen aus. Die Automatisierung reduziert den manuellen Aufwand für die Nachverfolgung der Compliance, sodass IT-Teams schnell genaue Berichte erstellen und die Einhaltung von Branchenstandards nachweisen können.

-

Entschärfen Sie Sicherheitsrisiken durch tiefgehende Einsicht in Zugriffsberechtigungen und deren Begründungen. Die Lösung nutzt intelligente Algorithmen, um Anomalien oder unbefugten Zugriff zu erkennen und zu beheben, wodurch die Wahrscheinlichkeit von Datenverletzungen verringert wird.

-

Reduzieren Sie den Zeitaufwand für die manuelle Datenerfassung und -analyse durch automatisierte Aufzeichnung und Richtliniendurchsetzung, die sicherstellen, dass alle notwendigen Audit-Trails jederzeit verfügbar sind.

-

Eliminieren Sie manuelle Prozesse und optimieren Sie die Arbeitsabläufe der Zugriffskontrolle, um schnellere Reaktionszeiten auf Zugriffsanfragen zu ermöglichen und das Risiko von Verzögerungen zu reduzieren. Diese gesteigerte Effizienz verbessert die betriebliche Effektivität und unterstützt eine agilere und reaktionsfähigere IT-Umgebung.

Die wichtigsten Funktionen

Überarbeiten Sie, wie Identitäten kontinuierlich mit Access Governance, Berechtigungserfassung, Genehmigungsmanagement und Analysen verwaltet werden.

Verwaltung des Zugriffs

Regelt den Zugriff auf alle Ressourcen in Ihrer Umgebung, unabhängig davon, ob Sie sich für eine Bereitstellung vor Ort oder über SaaS entscheiden.

Erfassung von Berechtigungen

Erfasst und visualisiert Identitäten und Berechtigungen in Ihrer gesamten Umgebung.

Verwaltung von Genehmigungen

Automatisiert die Antragsabwicklung mit einem benutzerfreundlichen Self-Service-System für Zugriffsanfragen und -genehmigungen.

Zugriff auf Analytics

Verringert das Durchwinken von Entscheidungen ohne ausreichende Prüfung mit Analytics, die für jeden Antrag den geschäftlichen Kontext und die dazugehörigen Risiken liefern.

Kontinuierliche Steuerung

Löst bei hochriskanten Änderungen Zugriffsprüfungen aus. Eingriffe sind nur bei Ausnahmen erforderlich.

Beschleunigen Sie den Wert von OpenText Identity Governance

Services

Beschleunigen Sie die digitale Transformation mit Unterstützung von zertifizierten Experten.

-

Modernisieren Sie Ihr Informationsmanagement mit zertifizierten Experten

Professional Services

-

Verwandeln Sie den Support in Ihren strategischen Vorteil

Support Services

-

Erreichen Sie Geschäftsziele mit Expertenberatung, Managed Services und mehr.

Customer Success Services

-

Entlasten Sie Ihre internen Teams mit fachkundigem IT-Servicemanagement

Managed Services

Partner

Sie wollen die passende Lösung, den optimalen Support und das perfekte Geschäftsergebnis? Dann ist OpenText der richtige Ansprechpartner für Sie.

Globale Systemintegratoren (GSIs)

Diese GSIs sind für OpenText-Lösungen geschult und zertifiziert und bieten Dienste, die den Wert von Einzellösungen steigern.

Schulungen

OpenText Learning Services bieten umfassende Schulungsprogramme zur Verbesserung der Kenntnisse und Kompetenzen.

-

Greifen Sie bei Bedarf auf Fachwissen zurück

Flexible Credits

Communitys

Lernen Sie unsere OpenText-Communities kennen. Knüpfen Sie Kontakte mit Einzelpersonen und Unternehmen, um Einblicke und Unterstützung zu erhalten. Nehmen Sie an Diskussionen teil.

-

Entdecken Sie Ideen, stimmen Sie darüber ab, nehmen Sie an den Foren teil und vernetzen Sie sich mit Ihren Kolleginnen und Kollegen

OpenText Enterprise Cybersecurity Community

-

Experteneinblicke, Bedrohungsinformationen und Produktaktualisierungen – speziell für KMUs entwickelt

OpenText Cybersecurity SMB Community

Premium Support

Optimieren Sie den Nutzen Ihrer OpenText Lösung mit engagierten Support-Experten, die Support für geschäftskritische Prozesse bieten und Sie bei der Verwaltung komplexer IT-Umgebungen unterstützen.

OpenText Identity Governance resources

OpenText Identity Governance

Read the product overviewOpenText Identity Manager

Read the product overviewOpenText Identity Manager

Read the product overview-

Identity governance and administration (IGA) is a framework that combines identity lifecycle management with access governance. It ensures that the right individuals have access to the right resources at the right times, enhancing security and compliance.

-

IGA is crucial for improving regulatory compliance, reducing security risks, and streamlining user access management. It helps organizations enforce the principle of least privilege, maintain audit trails, and automate provisioning and deprovisioning processes.

-

Continuous risk reduction adapts to changes and events as they happen in real time. It automatically initiates compliance reviews and triggers access reviews on high-risk changes. Interventions are needed only for exceptions, ensuring timely and relevant reviews to maintain compliance.

-

It automates access review and recertification processes, ensuring that access levels are compliant with regulatory standards and reducing the risk of data breaches.

-

By automating administrative tasks and eliminating manual processes, it boosts operational efficiency, reduces errors, and allows information handlers to focus on their primary responsibilities.

-

Risk scoring helps evaluate and prioritize access risks dynamically, improving risk management and ensuring that high-risk changes trigger necessary access reviews.

Not ready for ITDR? You can still go adaptive

ITDR protects against identity-based attacks, but IAM still offers advanced protection.

Read the blog

OpenText recognized as a leader in KuppingerCole’s 2024 IGA Leadership Compass

What do secure systems, smooth audits, and good sleep have in common? Resilient identity governance.

Read the blogWhat is identity and access management?

Learn moreWhat is identity governance and administration?

Learn moreWhat is zero trust?

Learn moreWhat is multi-factor authentication?

Learn moreWhat is identity governance and administration?

Learn moreWhat is zero trust?

Learn moreWhat is multi-factor authentication?

Learn more

Der nächste Schritt

Kontaktieren Sie uns