Qu'est-ce qu'une CMDB ?

Aperçu

Une base de données de gestion de la configuration (CMDB) constitue le fondement d'une gestion informatique efficace dans les organisations modernes. À mesure que les environnements informatiques deviennent de plus en plus complexes, le suivi manuel des composants d'infrastructure devient pratiquement impossible. Une CMDB automatise ce processus de documentation, créant un référentiel centralisé qui offre une visibilité complète sur l'ensemble de votre écosystème informatique.

Une CMDB est une base de données spécialisée conçue pour stocker des informations détaillées sur les actifs informatiques d'une organisation, leurs configurations et leurs relations entre eux. Il sert de source unique de vérité pour les initiatives de gestion des services informatiques (ITSM), permettant aux équipes de documenter et de gérer le matériel, les logiciels, les systèmes, les installations et même le personnel. Chaque élément suivi au sein d'une CMDB est appelé élément de configuration (CI).

CMDB

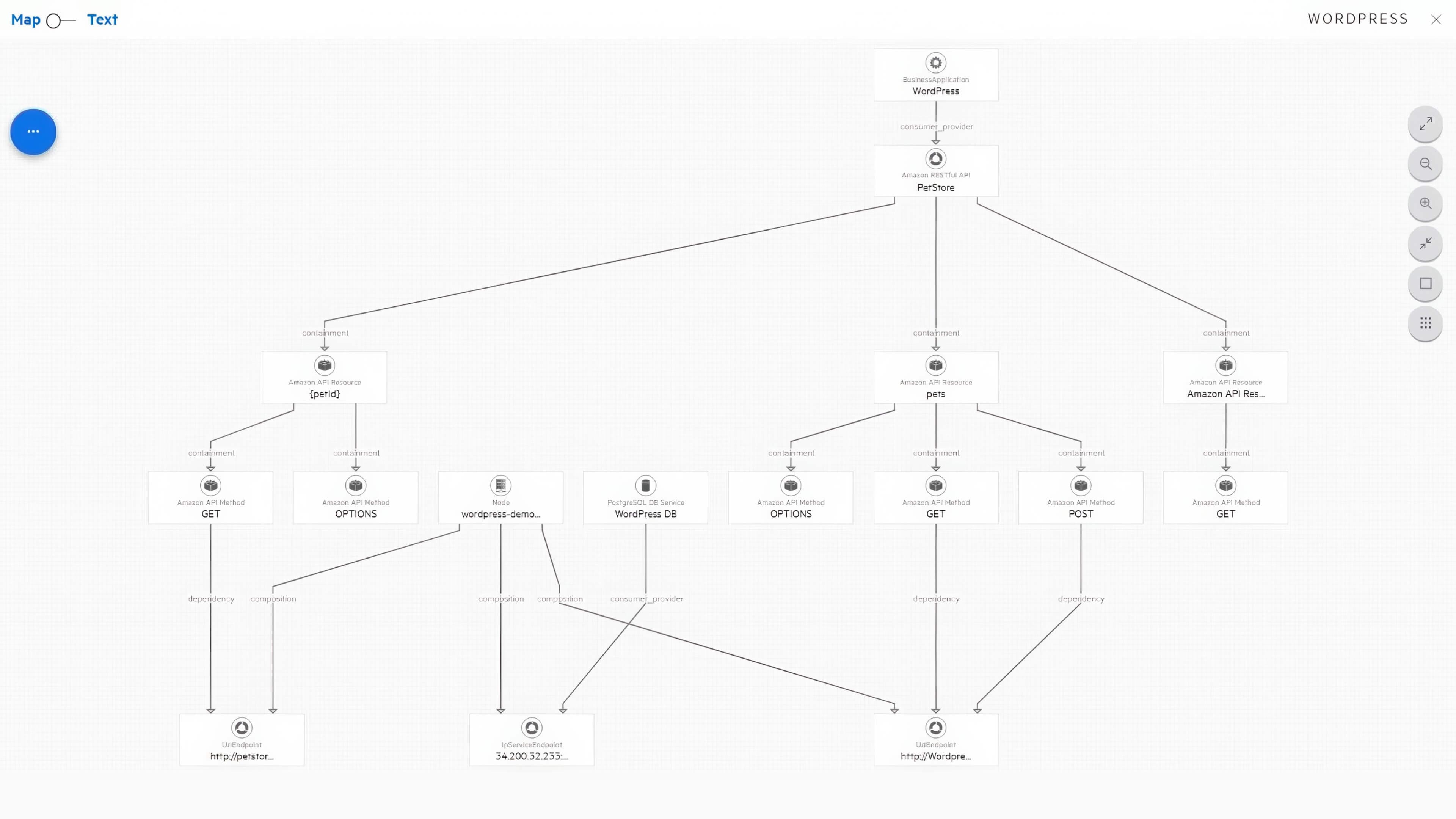

La véritable puissance d'une CMDB réside dans sa capacité à cartographier les relations entre les éléments de configuration, aidant ainsi les équipes informatiques à comprendre les dépendances et à prévenir les interruptions de service. En offrant une vue panoramique de l'infrastructure informatique, une CMDB permet aux organisations de suivre efficacement les changements, d'identifier les conflits potentiels entre les éléments de configuration interreliés et de maintenir les normes de prestation de services même lorsque l'environnement évolue.

Les services informatiques modernes utilisent les CMDB pour stocker et gérer un large éventail d'informations, notamment :

- Détails de l'inventaire du matériel et des logiciels, y compris les spécifications, les versions et les informations de licence. Ce suivi exhaustif aide les organisations à optimiser leurs investissements technologiques et à assurer le respect des ententes de licence.

- Documentation relative à l'infrastructure réseau, qui cartographie les connexions entre les composants physiques et virtuels. Cette visibilité est cruciale pour le dépannage et la planification des modifications du réseau sans perturber les services.

- Paramètres de configuration pour chaque composant du système, permettant une standardisation à l'échelle de l'entreprise et une récupération plus rapide en cas de panne.

- Les dossiers historiques des modifications apportées au système au fil du temps créent une piste d'audit qui soutient les efforts de conformité et aide à identifier la source des problèmes lorsqu'ils surviennent.

- Informations relatives au personnel concernant la propriété du système, les responsabilités en matière de soutien et les droits d'accès, ce qui renforce la gouvernance et la responsabilisation en matière de sécurité.

Comment fonctionne une CMDB ?

Une solution CMDB robuste n'existe pas de manière isolée ; elle s'intègre à divers outils de découverte et plateformes de surveillance système pour collecter automatiquement des données dans des environnements hybrides. Les CMDB modernes utilisent des mécanismes de découverte qui analysent en permanence le paysage informatique, identifiant les nouveaux composants et les modifications apportées aux composants existants sans intervention manuelle.

Lorsqu'elle fonctionne de manière optimale, une CMDB maintient une représentation précise et en temps réel de votre environnement informatique. Il ne se contente pas d'énumérer les actifs ; il cartographie leurs relations et leurs dépendances. Cette compréhension relationnelle s'avère inestimable lors de la planification de changements ou du dépannage de problèmes. Par exemple, avant la mise hors service d'un serveur, une CMDB peut indiquer précisément quelles applications et quels services en dépendent, permettant ainsi une planification de migration adéquate.

La CMDB sert à la fois d'historique et d'instantané actuel de votre infrastructure. Lorsqu'un nouveau serveur se joint à votre réseau, la CMDB le détecte automatiquement, l'ajoute à l'inventaire et établit ses relations avec les autres composants. De même, lorsque les configurations changent, la CMDB suit ces modifications, conservant un historique complet des changements qui répond aux exigences d'audit et aide à identifier la source des problèmes de performance.

Quels sont les avantages d'une CMDB ?

Les organisations qui mettent en œuvre une CMDB bien maintenue bénéficient de nombreux avantages opérationnels et stratégiques :

- Une meilleure visibilité sur les environnements informatiques complexes permet une gestion proactive plutôt qu'un dépannage réactif. Les équipes informatiques acquièrent une compréhension globale de la manière dont les composants interagissent, ce qui leur permet d'anticiper les répercussions des changements avant leur mise en œuvre.

- La résolution accélérée des incidents se produit lorsque les équipes de soutien peuvent identifier rapidement les composants touchés et leurs dépendances. Cette visibilité réduit le temps moyen de réparation (MTTR) et minimise les interruptions de service qui ont un impact sur les opérations commerciales.

- L'amélioration des processus de gestion du changement résulte de la compréhension de l'impact potentiel des changements proposés sur les systèmes interconnectés. Cette prévoyance réduit considérablement les incidents liés aux changements et les interruptions de service inattendues.

- Le renforcement de la conformité passe par une meilleure documentation et de meilleures capacités d'audit. Les organisations peuvent plus facilement démontrer leur conformité aux exigences réglementaires et aux normes de l'industrie en tenant des registres précis de leur infrastructure informatique.

- Une gestion améliorée de la sécurité devient possible grâce à la visibilité accrue dont bénéficient les équipes de sécurité sur tous les actifs nécessitant une protection. Cette vue d'ensemble permet d'identifier les vulnérabilités et d'assurer une application cohérente des contrôles de sécurité.

- Une prise de décision éclairée en matière d'investissements informatiques repose sur la disponibilité de données précises concernant les actifs existants, leur utilisation et leur cycle de vie. Ces renseignements aident les organisations à optimiser leurs dépenses et à éviter les achats inutiles.

- Une meilleure collaboration inter-équipes se développe lorsque tous les groupes informatiques travaillent à partir de la même source d'information fiable. Cette compréhension partagée réduit les conflits et accélère la réalisation des projets.

En fin de compte, une CMDB transforme la gestion informatique d'une discipline réactive à une discipline proactive, permettant aux organisations de fournir des services plus fiables à moindres coûts opérationnels.

Quelle est la différence entre une CMBD et la gestion des actifs informatiques ?

Bien que souvent mentionnées dans le même contexte, la CMDB et la gestion des actifs informatiques (ITAM) servent des objectifs distincts mais complémentaires au sein d'une organisation. Comprendre ces différences aide les entreprises à mettre en œuvre les deux efficacement.

L'ITAM se concentre principalement sur le suivi des actifs d'un point de vue financier et de cycle de vie. Elle concerne les détails des achats, les tableaux d'amortissement, les coûts d'entretien et la mise au rebut éventuelle des actifs informatiques. L'ITAM aide les organisations à gérer les aspects commerciaux de la propriété technologique, notamment la gestion des contrats, les relations avec les fournisseurs et la planification budgétaire. Son objectif principal est l'optimisation des coûts et le respect des réglementations financières et des accords de licence.

Une CMDB, en revanche, met l'accent sur les aspects opérationnels et de prestation de services des actifs informatiques. Au lieu de se concentrer sur les attributs financiers, une CMDB documente comment les composants interagissent pour fournir des services. Il cartographie les dépendances entre les éléments de configuration, suit les états de configuration et prend en charge les processus de gestion des changements. L'objectif principal de la CMDB est de maintenir la fiabilité du service grâce à une documentation technique exhaustive.

Prenons l'exemple d'un serveur pour illustrer comment ces systèmes diffèrent dans leur approche. Dans un système ITAM, ce serveur serait suivi principalement en fonction de sa date d'acquisition, de l'état de sa garantie, de son calendrier de maintenance, de sa valeur d'amortissement et de son échéancier de remplacement éventuel. Dans une CMDB, le même serveur serait documenté pour son système d'exploitation, ses applications installées, ses connexions réseau, ses paramètres de configuration et ses relations avec les services dépendants.

Bien que distincts, ces systèmes fonctionnent mieux lorsqu'ils sont intégrés. Les informations financières provenant de l'ITAM, combinées aux données de configuration technique d'une CMDB, offrent une image complète des actifs informatiques de l'organisation, favorisant à la fois la gouvernance financière et l'excellence opérationnelle.

Simplifiez votre implémentation CMDB avec OpenText

La création et la maintenance d'une CMDB efficace présentent des défis importants, notamment à mesure que les environnements informatiques deviennent plus complexes et dynamiques. Les processus de documentation manuelle ne peuvent tout simplement pas suivre le rythme des environnements cloud hybrides modernes, ce qui entraîne des inexactitudes dans les données et compromet la valeur de la CMDB.

OpenText™ Universal Discovery and CMDB relèvent ces défis grâce à une solution de gestion de configuration indépendante des fournisseurs, disponible en mode SaaS, sur place ou dans le cloud. Cette flexibilité assure son intégration parfaite à votre écosystème technologique existant. Grâce à sa compatibilité harmonieuse avec les outils et plateformes informatiques déjà en place, vous pouvez facilement découvrir, cartographier et gérer les éléments de configuration dans vos environnements hybrides et multicloud sans perturber vos procédures opérationnelles.

OpenText Universal Discovery et CMDB utilisent des mécanismes de découverte sophistiqués qui identifient et documentent automatiquement vos actifs informatiques dans divers environnements. La solution peut :

- Collectez automatiquement les données des actifs informatiques hybrides sur les plateformes multicloud (AWS, Azure, Google Cloud), les environnements de conteneurs (Kubernetes, Docker) et l'infrastructure traditionnelle sur site.

- Cartographiez les dépendances des applications grâce à des méthodes de découverte sans agent et avec agent, offrant une visibilité complète quel que soit l'emplacement des applications.

- Détectez les changements en temps quasi réel grâce aux mises à jour événementielles, assurant ainsi que votre CMDB reste à jour même dans des environnements en évolution rapide.

- Intégrez-vous aux outils de gestion informatique existants grâce à des API ouvertes et des connecteurs préconfigurés, en améliorant plutôt qu'en remplaçant vos investissements actuels.

- Soutenez les initiatives de conformité en tenant à jour des dossiers de configuration détaillés et des historiques de modifications qui répondent aux exigences d'audit.

Notre solution automatise le processus de découverte dans les environnements physiques, virtuels et infonuagiques, garantissant ainsi que votre CMDB reste à jour sans mises à jour manuelles fastidieuses. Son approche sans agent minimise les frais généraux opérationnels tout en capturant des données de configuration complètes. Pour les organisations soumises à des exigences de sécurité strictes, les options de découverte basées sur des agents offrent une visibilité plus approfondie là où c'est nécessaire.

Avec Universal Discovery et CMDB, tout votre paysage informatique devient parfaitement visible, vous permettant de réduire les interruptions de service et d'améliorer les taux de réussite des changements. Les fonctionnalités de cartographie des relations de cette solution aident les équipes à comprendre les dépendances entre les composants, permettant ainsi une analyse d'impact plus efficace avant la mise en œuvre des changements. Cette visibilité se traduit directement par moins d'interruptions de service et une résolution plus rapide des incidents lorsque des problèmes surviennent.

« On essaie d'obtenir des informations en temps réel sur nos nuages

et les mises à jour événementielles qu'OpenText

Universal Discovery peut extraire sont vraiment importantes. »

Une institution financière de premier plan

Cette visibilité en temps réel s'avère particulièrement précieuse dans les environnements infonuagiques dynamiques où les ressources peuvent être mises en service ou supprimées en quelques minutes plutôt qu'en quelques semaines.

En fournissant une source unique et précise de vérité pour l'ensemble de votre écosystème informatique, OpenText Universal Discovery et CMDB transforment la façon dont les organisations gèrent leurs actifs technologiques. Elle remplace l'incertitude par la clarté, la gestion réactive des incendies par une gestion proactive et les processus manuels par une automatisation efficace, contribuant ainsi à des services plus fiables à moindres coûts opérationnels.

Comment la CMDB supporte-t-elle ITIL ?

Le cadre ITIL (Information Technology Infrastructure Library) fournit des bonnes pratiques pour aligner les services informatiques sur les besoins de l'entreprise, et une CMDB (Customer Management Database) constitue un outil essentiel pour de nombreux processus ITIL. Comprendre cette relation aide les organisations à maximiser la valeur de leur mise en œuvre de CMDB et de leur adoption d'ITIL.

ITIL promeut fondamentalement une approche de la gestion informatique axée sur les services, et une CMDB fournit les données fondamentales nécessaires pour soutenir cette perspective. En documentant comment les éléments de configuration se combinent pour fournir des services spécifiques, la CMDB rend les concepts abstraits d'ITIL concrets et exploitables.

Plusieurs processus ITIL clés dépendent fortement des données CMDB :

- La gestion des incidents bénéficie de la cartographie des relations dans la CMDB, ce qui aide les équipes de soutien à identifier rapidement la cause première des interruptions de service. Lorsqu'un incident survient, les techniciens peuvent utiliser la CMDB pour comprendre quels composants pourraient être impliqués et comment ils interagissent avec les services affectés.

- La gestion des changements s'appuie sur les données de la CMDB pour évaluer l'impact potentiel des changements proposés. Avant de mettre en œuvre un changement, les équipes peuvent analyser les dépendances et identifier les intervenants susceptibles d'être touchés, réduisant ainsi le risque d'interruptions de service inattendues.

- La gestion des problèmes utilise les données historiques de la CMDB pour identifier les problèmes récurrents et leurs causes sous-jacentes. En analysant les tendances dans les rapports d'incidents parallèlement aux données de configuration, les organisations peuvent s'attaquer aux problèmes systémiques plutôt que de simplement traiter les symptômes.

- La gestion des niveaux de service s'appuie sur la CMDB pour définir les composants qui prennent en charge des services spécifiques et leurs niveaux de rendement convenus. Cette visibilité aide les organisations à prioriser les ressources de soutien en fonction de l'importance du service.

- La gestion de la configuration, un processus ITIL fondamental, s'articule autour de la maintenance de la CMDB elle-même. Ce processus assure l'exactitude de la base de données, ce qui soutient tous les autres processus ITIL.

En servant de référentiel central pour les informations sur l'infrastructure, une CMDB bien tenue transforme ITIL d'un cadre théorique en une approche pratique pour améliorer la prestation de services et aligner les opérations informatiques sur les objectifs commerciaux.

Quelles sont les fonctionnalités d'une CMDB ?

Les CMDB modernes offrent des fonctionnalités sophistiquées qui vont bien au-delà de la simple gestion des stocks d'actifs. La compréhension de ces fonctionnalités permet aux organisations de tirer pleinement parti de leur investissement dans une CMDB.

La découverte automatisée représente peut-être la capacité la plus critique des CMDB modernes. Au lieu de se fier à la saisie manuelle de données, les systèmes avancés analysent en permanence le réseau pour identifier les nouveaux appareils, les installations de logiciels et les modifications de configuration. Cette automatisation assure l'exactitude des données tout en réduisant considérablement les frais administratifs.

La cartographie des relations permet de différencier une véritable CMDB d'un simple registre d'actifs. En documentant comment les éléments de configuration dépendent les uns des autres, les CMDB fournissent un contexte qui s'avère inestimable lors de l'analyse d'impact. Ces cartes relationnelles se présentent souvent sous forme de diagrammes visuels qui aident les équipes à comprendre en un coup d'œil les interconnexions complexes.

Les fonctionnalités de modélisation des services permettent aux organisations de définir quels éléments de configuration prennent en charge des services d'affaires spécifiques. Cette approche axée sur les services permet de prioriser les incidents et les changements en fonction de leur impact sur l'activité plutôt que de simples considérations techniques.

Les fonctions de suivi des modifications enregistrent les modifications apportées aux éléments de configuration au fil du temps, créant ainsi un historique qui répond aux exigences d'audit et aide à diagnostiquer les problèmes. Si un problème survient, les équipes peuvent examiner les changements récents qui pourraient avoir contribué à la situation.

L'intégration avec d'autres outils de gestion informatique amplifie la valeur des données CMDB. Les systèmes modernes offrent des API et des connecteurs préconfigurés pour les services d'assistance, les outils de surveillance, les plateformes de sécurité et les systèmes de gestion infonuagique, assurant ainsi la circulation de données de configuration précises dans l'ensemble de l'écosystème informatique.

Les options de personnalisation permettent aux organisations d'adapter la CMDB à leurs besoins spécifiques, par exemple en définissant des attributs personnalisés pour les éléments de configuration, en créant des types de relations spécialisés ou en développant des approches de visualisation uniques pour différents groupes de parties prenantes.

Les rapports de conformité aident les organisations à démontrer leur conformité aux exigences réglementaires et aux normes internes. En documentant les états et les modifications de configuration, les CMDB fournissent les preuves nécessaires à la réussite des audits dans divers cadres réglementaires, notamment SOX, HIPAA et ISO 27001.

Quelles sont les caractéristiques des CMDB efficaces ?

Toutes les CMDB n'offrent pas la même valeur. Les implémentations les plus efficaces partagent plusieurs caractéristiques clés que les organisations devraient prendre en compte lorsqu'elles évaluent ou améliorent leur approche de gestion de la configuration :

- La précision constitue la caractéristique fondamentale d'une CMDB efficace. Si les équipes n'ont pas confiance dans les données, elles n'utiliseront pas le système. Les organisations de premier plan atteignent la précision grâce à la découverte automatisée, à des processus robustes de gestion des changements et à des exercices réguliers de validation des données.

- L'exhaustivité garantit que la CMDB couvre tous les aspects pertinents de l'environnement informatique. Cette couverture inclut l'infrastructure sur place, les ressources infonuagiques, les composants réseau, les applications et même les actifs non techniques qui prennent en charge la prestation de services. Une vision fragmentée a une valeur limitée.

- La mise à jour des données reflète la capacité de la CMDB à s'adapter à l'évolution constante des environnements informatiques. Les systèmes performants se mettent à jour en temps quasi réel, ce qui garantit que les décisions sont basées sur des informations actuelles plutôt que sur des instantanés obsolètes.

- L'utilisabilité détermine si les intervenants utilisent réellement les données CMDB dans leur travail quotidien. Les systèmes les plus performants offrent des interfaces intuitives, des vues adaptées aux rôles, des cartographies visuelles des relations et une intégration transparente avec les outils de flux de travail courants.

- L'évolutivité permet à la CMDB de croître au même rythme que l'organisation sans dégradation des performances. Cette caractéristique devient de plus en plus importante à mesure que les environnements s'étendent pour inclure des milliers, voire des millions, d'éléments de configuration.

- La flexibilité permet à la CMDB de s'adapter à l'évolution des besoins de l'entreprise et aux changements technologiques. Cette flexibilité inclut la prise en charge de nouveaux types d'actifs, de nouveaux modèles de relations et de nouvelles exigences d'intégration au fur et à mesure qu'ils apparaissent.

- La gouvernance établit clairement la propriété, les processus et les normes de qualité des données CMDB. Les implémentations efficaces définissent qui peut modifier les différents types d'informations, comment les modifications sont approuvées et comment la qualité des données est mesurée et maintenue.

Les organisations qui privilégient ces caractéristiques obtiennent généralement de meilleurs rendements sur leurs investissements dans les CMDB, transformant ce qui pourrait n'être qu'un simple inventaire technique en un atout stratégique favorisant l'excellence opérationnelle.

Quelles sont les meilleures pratiques en matière de CMDB ?

La mise en place et la maintenance d'une CMDB performante nécessitent une planification rigoureuse et une attention constante. Les organisations qui suivent ces bonnes pratiques tirent généralement un meilleur profit de leurs efforts de gestion de la configuration :

- Commencez par établir des objectifs clairs plutôt que de vous lancer directement dans la mise en œuvre. Définissez précisément les résultats commerciaux et techniques que vous souhaitez atteindre avec votre CMDB. Cette clarté permet d'orienter les décisions relatives à la portée, au choix des outils et à la conception des processus.

- Mettez-le en œuvre par phases plutôt que d'essayer de tout documenter en même temps. Commencez par les services essentiels et leur infrastructure de soutien, puis étendez progressivement la couverture à mesure que les processus mûrissent. Cette approche permet de générer de la valeur plus rapidement tout en laissant aux équipes la possibilité d'apprendre et d'adapter leur méthodologie.

- Privilégiez les relations, pas les stocks. La véritable puissance d'une CMDB réside dans la compréhension de la manière dont les composants se connectent pour fournir des services. Assurez-vous que votre implémentation tienne compte de ces dépendances avec précision plutôt que de simplement cataloguer les ressources.

- Automatisez la découverte autant que possible afin d'assurer l'exactitude des données sans surcharger le personnel avec la saisie manuelle. Les outils modernes peuvent identifier automatiquement la plupart des composants d'infrastructure, même si une vérification demeure nécessaire.

- Intégrez les processus de gestion des changements à votre CMDB afin de vous assurer que la base de données reflète les modifications approuvées. Sans cette intégration, la CMDB devient rapidement désuète à mesure que l'environnement évolue.

- Établissez une propriété claire des données en attribuant la responsabilité des différents types d'éléments de configuration à des équipes ou à des individus spécifiques. Cette responsabilisation contribue à maintenir la qualité des données dans le temps et offre des voies de recours claires en cas d'anomalies.

- Validez régulièrement l'exactitude des données par des comparaisons automatisées entre les états détectés et les configurations enregistrées. Réglez rapidement les anomalies afin de maintenir la confiance dans le système.

- Offrir une formation adaptée aux rôles afin d'aider les intervenants à comprendre comment la CMDB soutient leurs responsabilités spécifiques. Les formations génériques ont souvent du mal à démontrer leur valeur ajoutée, ce qui entraîne une faible adoption.

- Mesurez et communiquez la valeur en suivant la manière dont la CMDB contribue à améliorer les délais de résolution des incidents, à réduire les échecs de changement, à obtenir de meilleurs résultats en matière de conformité et à générer d'autres avantages commerciaux. Cette visibilité permet de maintenir le soutien de la direction aux initiatives de gestion de la configuration.

En suivant ces pratiques, les organisations peuvent transformer leur CMDB, d'une exigence technique, en un atout stratégique qui améliore la prestation de services et soutient les objectifs commerciaux.

Quelles sont les tendances futures des CMDB ?

Face à l'évolution constante des paysages technologiques, les CMDB s'adaptent pour relever les nouveaux défis et saisir les nouvelles opportunités. Comprendre ces tendances permet aux organisations de pérenniser leur approche de gestion de la configuration :

- L'automatisation basée sur l'IA représente peut-être la tendance la plus transformatrice dans l'évolution des CMDB. Les algorithmes d'apprentissage machine contribuent de plus en plus à identifier les modèles de configuration, à détecter les anomalies, à prédire les problèmes potentiels et même à suggérer des opportunités d'optimisation. Cette intelligence artificielle réduit les efforts manuels tout en améliorant la précision des données et la qualité des analyses.

- Des architectures CMDB natives du nuage émergent pour répondre à la nature dynamique des environnements modernes. Les CMDB traditionnelles avaient du mal à gérer les ressources éphémères qui pouvaient n'exister que pendant quelques minutes ou quelques heures. Les solutions de nouvelle génération tirent parti de cette fluidité, en capturant les relations entre les conteneurs, les fonctions sans serveur et les microservices malgré leur nature transitoire.

- L'intégration du maillage de services permet aux CMDB de capturer automatiquement les dépendances entre les microservices en exploitant la couche de maillage de services, qui suit déjà ces relations à des fins de routage. Cette intégration offre une visibilité sans précédent sur les écosystèmes d'applications complexes.

- La sensibilisation à la posture de sécurité devient une fonctionnalité standard des CMDB, les organisations reconnaissant l'intérêt de combiner les données de configuration avec les informations sur les vulnérabilités. Les systèmes modernes cartographient les failles de sécurité potentielles des services concernés, aidant ainsi les équipes à prioriser les efforts de correction en fonction de leur impact sur l'activité.

- Les capacités de gestion des services aux entreprises continuent de gagner en maturité, aidant les organisations à comprendre non seulement les relations techniques, mais aussi comment les composantes de l'infrastructure contribuent à des résultats commerciaux spécifiques. Cette vision axée sur les services permet d'aligner les décisions techniques sur les priorités organisationnelles.

- La fonctionnalité de jumeau numérique permet la simulation et la modélisation à partir des données CMDB. Les organisations peuvent tester les changements potentiels dans un environnement virtuel avant de les mettre en œuvre en production, ce qui réduit considérablement le risque d'interruptions de service.

- L'intégration avec les chaînes d'outils DevOps garantit que les données de configuration restent précises dans les environnements hautement automatisés. En se connectant aux référentiels d'infrastructure en tant que code, aux pipelines de déploiement et aux plateformes d'orchestration de conteneurs, les CMDB de nouvelle génération conservent leur pertinence dans des contextes de développement en constante évolution.

Les organisations qui surveillent ces tendances et adaptent leur approche de gestion de la configuration en conséquence seront mieux placées pour maintenir la fiabilité des services malgré des environnements informatiques de plus en plus complexes et dynamiques.

Établir des bases solides pour la gestion des services informatiques

À mesure que les organisations s'engagent dans la transformation numérique, leurs environnements informatiques évoluent et deviennent de plus en plus complexes. Cette évolution constante crée des défis importants pour les équipes de TI chargées de maintenir la fiabilité des services et de soutenir les initiatives commerciales. Comment établir et maintenir le contrôle au milieu de cette évolution perpétuelle ?

Une CMDB correctement mise en œuvre constitue la pierre angulaire d' une gestion efficace des services informatiques (ITSM). En offrant une visibilité précise sur l'ensemble de votre écosystème informatique, une CMDB permet une prestation de services cohérente même lorsque les technologies sous-jacentes évoluent. Cette base s'avère particulièrement précieuse lors de transformations majeures telles que les migrations vers le nuage, les initiatives de modernisation des applications ou les intégrations à la suite de fusions-acquisitions.

Le rôle de la CMDB va bien au-delà du simple suivi des actifs pour devenir la source d'information faisant autorité qui alimente de multiples processus ITSM. Lorsque les équipes de gestion des incidents ont besoin de comprendre les composants touchés, elles se tournent vers la CMDB. Lorsque les comités consultatifs sur les changements évaluent les modifications proposées, ils s'appuient sur les données de la CMDB pour évaluer les impacts potentiels. Lorsque les équipes de sécurité interviennent face à des vulnérabilités, elles exploitent la CMDB pour identifier les systèmes affectés.

Ce rôle central rend la précision de la CMDB particulièrement cruciale. Des données de configuration obsolètes ou incomplètes peuvent entraîner de mauvaises décisions, des interruptions de service prolongées, des modifications infructueuses et des failles de sécurité. Les organisations qui s'engagent à fournir un service d'excellence reconnaissent que la qualité de la CMDB influence directement l'efficacité de l'ITSM dans toutes les disciplines.

Établir ces bases solides exige plus que la simple mise en place d'une base de données : cela nécessite une planification réfléchie, des capacités de découverte automatisées, une intégration avec les outils existants et une gouvernance continue pour maintenir la qualité des données. En considérant votre CMDB comme un atout stratégique plutôt qu'une exigence technique, vous créez les bases solides qui permettent le succès de l'ITSM dans le paysage informatique dynamique d'aujourd'hui.