OpenText Identity Governance (NetIQ)

Skydda data med förenklade efterlevnads- och åtkomstgranskningsprocesser

KuppingerCole IGA Leadership Compass-rapportLäs rapporten

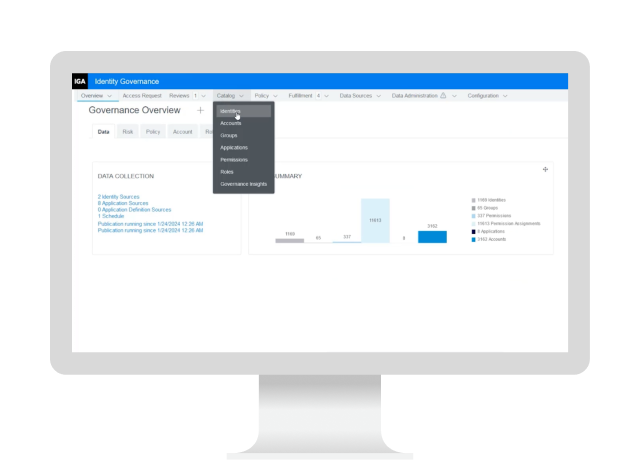

Översikt

Att hantera åtkomst till känsliga data inom en organisation är komplext och tidskrävande, vilket ofta leder till säkerhetsrisker och efterlevnadsutmaningar. Att säkerställa att rätt användare har rätt åtkomst – samtidigt som manuell tillsyn minimeras – är avgörande.

OpenText™ Identity Governance (NetIQ) erbjuder en exakt och effektiv lösning för att hantera användaråtkomst. Genom att automatisera granskningar, godkännanden och policytillämpning säkerställs att endast behöriga användare får åtkomst till kritiska resurser, vilket minskar säkerhetsrisker och mänskliga fel. Det förenklar efterlevnaden av regleringsstandarder och ger realtidsinsyn i åtkomst, vilket hjälper IT-team att snabbt hantera risker, minska manuella processer och sänka kostnader.

Varför OpenText Identity Governance?

Identitets- och åtkomsthantering i realtid möjliggör konstant och konsekvent avstämning, vilket är avgörande för riskhantering och attestering.

- Enhetlig

omfattande plattform

Styr åtkomst till alla resurser i din miljö, oavsett om de är distribuerade lokalt eller via SaaS. - Automatiserad

kontinuerlig efterlevnadsövervakning

Automatiserar åtkomstcertifieringsprocesser och justerar säkerhetskontroller i realtid, vilket säkerställer kontinuerlig efterlevnad och minskar organisatorisk risk. - Miljarder

identiteter kan hanteras genom skalning

Hanterar miljarder identiteter och effektiviserar åtkomstförfrågningar, certifieringar och livscykelhantering för stora företag.

Användningsfall

Att säkerställa att rätt användare har rätt åtkomst – samtidigt som manuell tillsyn minimeras – är avgörande. Genom att automatisera granskningar, godkännanden och policytillämpning får endast behöriga användare tillgång till kritiska resurser, vilket minskar säkerhetsrisker och mänskliga fel.

-

Justera åtkomstbehörigheter kontinuerligt i enlighet med regulatoriska krav genom automatiserade åtkomstgranskningar och policydriven styrning. Automatisering minskar den manuella arbetsinsatsen för att spåra efterlevnad, så att IT-team snabbt kan generera korrekta rapporter och visa att de följer branschstandarder.

-

Minska säkerhetsrisker med djup insyn i åtkomstbehörigheter och deras motiveringar. Lösningen använder intelligenta algoritmer för att upptäcka och hantera avvikelser eller obehörig åtkomst, vilket minskar sannolikheten för dataintrång.

-

Minska tiden som spenderas på manuell datainsamling och analys genom automatiserad registerhållning och policyefterlevnad som säkerställer att alla nödvändiga revisionsspår är lättillgängliga.

-

Eliminera manuella processer och effektivisera arbetsflöden för åtkomstkontroll för att möjliggöra snabbare svarstider på åtkomstförfrågningar och minska risken för förseningar. Denna ökade effektivitet förbättrar den operativa effektiviteten och stöder en mer agil och responsiv IT-miljö.

Viktiga funktioner

Förbättra hur identiteter kontinuerligt hanteras med åtkomststyrning, insamling av rättigheter, godkännandehantering och analys.

Åtkomststyrning

Styr åtkomst till alla resurser i din miljö, oavsett om du väljer att distribuera lokalt eller via SaaS.

Samling av rättigheter

Samlar in och visualiserar identiteter och behörigheter i hela din miljö.

Godkännandeförvaltning

Automatiserar ansökningsuppfyllnad med ett användarvänligt självbetjäningssystem för åtkomstförfrågningar och godkännande.

Åtkomst till analysverktyg

Minskar gummistämpelprocesser med analyser som ger affärskontext och risker i samband med varje begäran.

Kontinuerlig styrning

Utlöser åtkomstgranskningar vid högriskförändringar, där insatser endast behövs vid undantag.

Accelerera värdet av OpenText Identity Governance

Tjänster

Ni kan påskynda den digitala omvandlingen med vägledning från certifierade experter.

-

Modernisera din informationshantering med certifierade experter

Professionella tjänster

-

Förvandla stöd till din strategiska fördel

Supporttjänster

-

Uppnå affärsmål med expertvägledning, hanterade tjänster och mer

Kundframgångstjänster

-

Frigör dina interna team med expert IT-tjänsthantering

Hanterade tjänster

Partners

OpenText hjälper kunder att hitta rätt lösning, rätt support och rätt resultat.

Globala systemintegratörer (GSI:er)

Dessa GSIs är utbildade och certifierade på OpenText-lösningar och erbjuder tjänster som ökar värdet på fristående lösningar.

Utbildning

OpenText Learning Services erbjuder omfattande möjliggörande och utbildningsprogram för att påskynda kunskaps- och färdighetsutveckling.

-

Få expertis vid behov

Flexibla krediter

Gemenskaper

Utforska våra OpenText-gemenskaper. Anslut med individer och företag för att få insikt och stöd. Delta i diskussionen.

-

Utforska och rösta på idéer, delta i forumen och nätverka med dina kollegor

OpenText Enterprise Cybersecurity Community

-

Expertinsikter, hotinformation och produktuppdateringar – skapade för små och medelstora företag

OpenText Cybersecurity SMB-community

Premiumsupport

Optimera värdet av din OpenText-lösning med dedikerade experter som erbjuder verksamhetskritisk support för din komplexa IT-miljö.

OpenText Identity Governance resources

OpenText Identity Governance

Read the product overviewOpenText Identity Manager

Read the product overviewOpenText Identity Manager

Read the product overview-

Identity governance and administration (IGA) is a framework that combines identity lifecycle management with access governance. It ensures that the right individuals have access to the right resources at the right times, enhancing security and compliance.

-

IGA is crucial for improving regulatory compliance, reducing security risks, and streamlining user access management. It helps organizations enforce the principle of least privilege, maintain audit trails, and automate provisioning and deprovisioning processes.

-

Continuous risk reduction adapts to changes and events as they happen in real time. It automatically initiates compliance reviews and triggers access reviews on high-risk changes. Interventions are needed only for exceptions, ensuring timely and relevant reviews to maintain compliance.

-

It automates access review and recertification processes, ensuring that access levels are compliant with regulatory standards and reducing the risk of data breaches.

-

By automating administrative tasks and eliminating manual processes, it boosts operational efficiency, reduces errors, and allows information handlers to focus on their primary responsibilities.

-

Risk scoring helps evaluate and prioritize access risks dynamically, improving risk management and ensuring that high-risk changes trigger necessary access reviews.

Not ready for ITDR? You can still go adaptive

ITDR protects against identity-based attacks, but IAM still offers advanced protection.

Read the blog

OpenText recognized as a leader in KuppingerCole’s 2024 IGA Leadership Compass

What do secure systems, smooth audits, and good sleep have in common? Resilient identity governance.

Read the blogWhat is identity and access management?

Learn moreWhat is identity governance and administration?

Learn moreWhat is zero trust?

Learn moreWhat is multi-factor authentication?

Learn moreWhat is identity governance and administration?

Learn moreWhat is zero trust?

Learn moreWhat is multi-factor authentication?

Learn more

Ta nästa steg

Kontakta oss